Поиск в Google Диск

Если вы не успели организовать Google Диск и вам нужно что-то найти в спешке, у вас могут возникнуть проблемы с поиском определенного файла. В этой статье я расскажу, как быстрой найти файл в Google Диск.

Кстати, если вы не в курсе в Google Документах есть функция, которая позволяет работать с документами в режиме офлайн. Подробнее в об этом в статье «Google Документы офлайн».

Быстрый поиск в Google Диске

В Google Диске есть функция, которая отображает в верхней части главной страницы недавно открытые или отредактированных файлы. Эта функция называется «Быстрый доступ», и это один из самых простых способов найти файл, который вы регулярно открываете Google Диске.

Вы можете включить «Быстрый доступ» в настройках Google Диска:

Шаг 1: На главной странице нажмите значок «Настройки» в правом верхнем углу и нажмите «Настройки».

Шаг 2: Нажмите «Настройки» и нажмите «Настройки».

Шаг 3: Прокрутите вниз до раздела «Предложения», установите флажок «Сделать релевантные файлы удобными, когда они вам нужны в быстром доступе», а затем нажмите «Готово».

Шаг 4: Включите быстрый доступ, установив флажок «Сделать соответствующие файлы удобными, когда они вам нужны в быстром доступе».

После включения быстрого доступа в следующий раз, когда вы откроете свой диск, в верхней части страницы вы увидите раздел с несколькими предложениями соответствующих файлов.

Пример, показывающий быстрый доступ и предлагаемые файлы в верхней части страницы.

Поиск в Google Диске

Если ваш файл не появился в разделе «Быстрый доступ», то одним из следующих действий, которое вы можете попробовать, является поиск на вашем диске определенного элемента. Вы можете сделать это прямо из панели поиска в верхней части страницы.

В строке поиска начните вводить имя файла, и Drive начнет динамически анализировать все ваши файлы на соответствие. Нажмите на файл, когда вы увидите его в списке результатов, чтобы открыть его.

Начните вводить имя файла и затем щелкните результат в списке ниже, чтобы открыть его.

Фильтр результатов поиска

По состоянию на февраль 2019 года Google внедрил более продвинутый способ фильтрации файлов на вашем диске. Он использует список типов файлов, которые вы можете изолировать от всего диска и затем просматривать результаты, пока не найдете файл, который искали.

Шаг 1: На главной странице Google Диска нажмите на панель поиска, и появится список типов файлов. Вы можете выбрать из PDF-файлов, документов, электронных таблиц, презентаций, фотографий и изображений, а также видео.

Шаг 2: Выберите тип файла, который вы хотите отфильтровать с вашего диска.

Шаг 3: Как только вы щелкнете по типу файла, будут отображены все соответствующие файлы. Чтобы открыть файл, все, что вам нужно сделать, это дважды щелкнуть по нему.

Расширенный фильтр результатов поиска

Если вы все еще не можете найти искомый файл, вы можете воспользоваться расширенным поисковым фильтром, чтобы еще больше сузить поиск.

На этот раз, когда вы нажмете на панель поиска, нажмите «Дополнительные инструменты поиска» в нижней части списка.

Щелкните поле поиска, а затем нажмите «Дополнительные инструменты поиска», чтобы уточнить поиск еще дальше.

Когда вы нажмете «Дополнительные инструменты поиска», откроется новая панель с более детальным способом поиска файла, который вы искали. Дополнительные поля для заполнения:

Тип: типы файлов, такие как документы, изображения, PDF-файлы, аудио, папки или сжатые файлы.

Владелец: человек, которому принадлежит файл. Вы можете выбрать кого-либо, меня, а не меня, или ввести имя или адрес электронной почты конкретного человека.

Расположение: находится ли файл в определенной папке, «Корзина» или «Помечено». Вы также можете искать файлы, доступные людям в вашей организации.

Дата изменения: дата последнего редактирования файла.

Имя элемента: заголовок или термин, который соответствует части имени файла.

Имеет слова: поиск слов и фраз, найденных в файле.

Совместно с: Имя или адрес электронной почты человека, которому предоставлен файл.

Продолжение: если для файла назначены элементы действий или предложения в файлах, которыми вы владеете.

Заполните любое из полей, которые могут помочь получить более точные результаты, и нажмите «Поиск».

Выберите и заполните любой из перечисленных ниже вариантов, а затем нажмите «Поиск».

Как и раньше, все файлы, соответствующие вашему поисковому запросу, перечислены под строкой поиска. Чтобы открыть файл, дважды щелкните его, а остальное сделает диск.

Дважды щелкните любой из файлов в списке, чтобы открыть их.

Поиск файла по размеру

Если вам нужно найти что-то на вашем диске в зависимости от размера файла, вы можете сортировать файлы в зависимости от их размера. Вы можете отображать элементы от самых маленьких до самых маленьких или от самых маленьких до самых больших, в зависимости от того, что вы ищете.

На левой панели в разделе «Хранилище» выберите объем хранилища (1,6 ГБ из 17 ГБ), и все ваши файлы будут перечислены в главном разделе диска. По умолчанию все отображается от самого большого до самого маленького.

Нажмите на индикатор хранилища на вашем диске, чтобы отсортировать файлы по размеру.

Чтобы отсортировать все от наименьшего к наибольшему, нажмите «Хранение использовано». Стрелка рядом с текстом поменяет направление, обозначая, что порядок сортировки был изменен.

Чтобы изменить порядок сортировки, нажмите «Storae Used». Стрелка изменит свое направление, показывая, что порядок был изменен.

Google Chrome научится искать файлы

В будущих версиях Google Chrome появится функция поиска файлов на компьютере пользователя. Для браузера сей функционал в новинку, но ни одна операционная система не может быть полноценной без поиска файлов по системе. Таким образом, функционал будущей Google Chrome OS пополнится еще одной жизненно важной способностью. Реализовано это будет при помощи расширений. Опробовать поиск файлов по своему компьютеру можно уже сейчас. Подробная инструкция от нашего сообщества:

- Необходимо установить Chromium, желательно, версии не ниже 9.0.583.0. Скачать его можно например с нашей «всепогодной» страницы закачек download.my-chrome.ru.

- Переходим на страницу экспериментов about:flags.

- Включаем эксперимент Experimental Extension APIs и перезагружаем браузер.

- Качаем и устанавливаем расширение chromesearch. Устанавливаем как распакованное расширение т.е. папкой.

- На странице расширений chrome://extensions/ проверяем, чтобы у расширения этого стояла галочка Разрешить доступ к URL.

- Переходим, к примеру, по адресу file:///C:/, чтобы проиндексировать в базу все файлы вашего диска С.

- Теперь можно и искать. Для этого в адресной строке пишем: fs . И вот что видем:

Вот и все. Наш файл найден. Эксперимент работает =)

today 15.11.2010

Используем малоизвестные функции Google, чтобы найти сокрытое

Получение частных данных не всегда означает взлом — иногда они опубликованы в общем доступе. Знание настроек Google и немного смекалки позволят найти массу интересного — от номеров кредиток до документов ФБР.

![]()

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

К интернету сегодня подключают всё подряд, мало заботясь об ограничении доступа. Поэтому многие приватные данные становятся добычей поисковиков. Роботы-«пауки» уже не ограничиваются веб-страницами, а индексируют весь доступный в Сети контент и постоянно добавляют в свои базы не предназначенную для разглашения информацию. Узнать эти секреты просто — нужно лишь знать, как именно спросить о них.

Ищем файлы

В умелых руках Google быстро найдет все, что плохо лежит в Сети, — например, личную информацию и файлы для служебного использования. Их частенько прячут, как ключ под половиком: настоящих ограничений доступа нет, данные просто лежат на задворках сайта, куда не ведут ссылки. Стандартный веб-интерфейс Google предоставляет лишь базовые настройки расширенного поиска, но даже их будет достаточно.

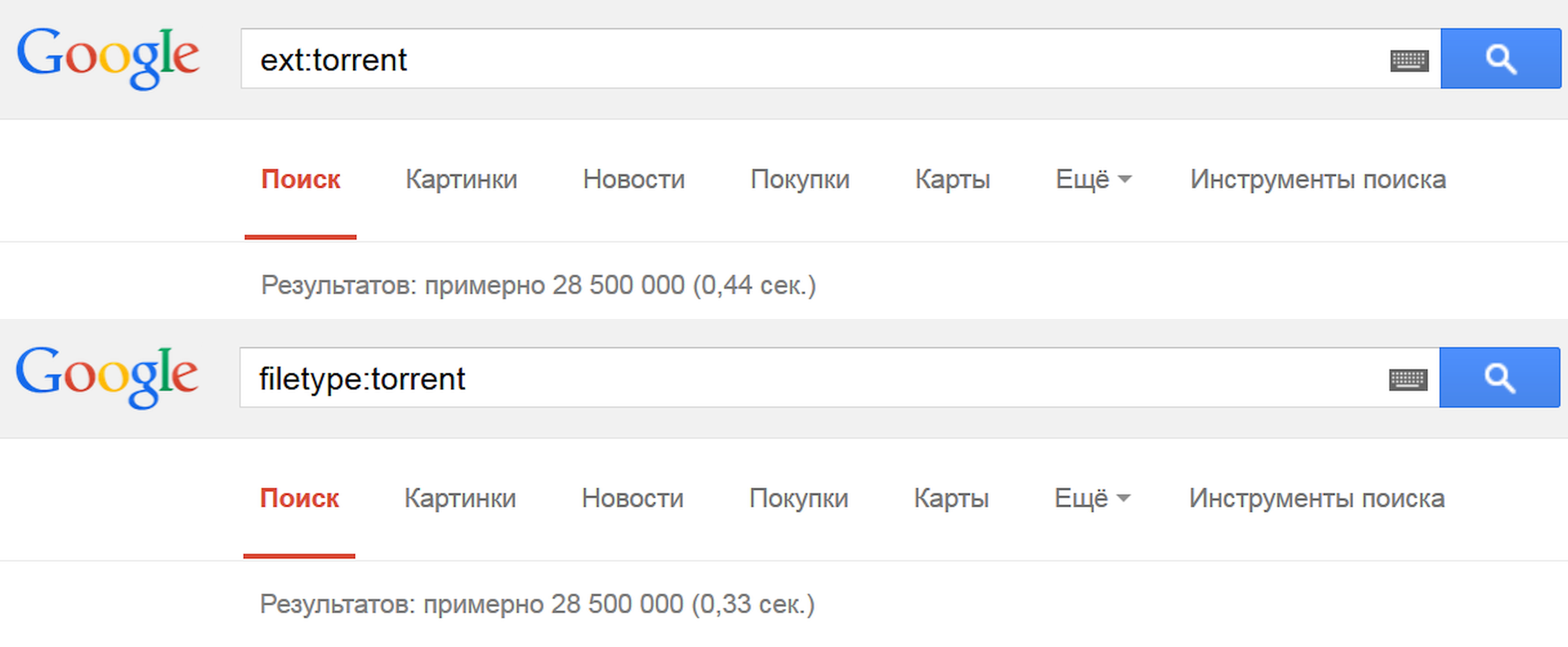

Ограничить поиск по файлам определенного вида в Google можно с помощью двух операторов: filetype и ext . Первый задает формат, который поисковик определил по заголовку файла, второй — расширение файла, независимо от его внутреннего содержимого. При поиске в обоих случаях нужно указывать лишь расширение. Изначально оператор ext было удобно использовать в тех случаях, когда специфические признаки формата у файла отсутствовали (например, для поиска конфигурационных файлов ini и cfg, внутри которых может быть все что угодно). Сейчас алгоритмы Google изменились, и видимой разницы между операторами нет — результаты в большинстве случаев выходят одинаковые.

Рекомендуем почитать:

Xakep #295. Приемы рыбалки

- Содержание выпуска

- Подписка на «Хакер» -60%

![]()

WWW

- Примеры использования операторов расширенного поиска в Google

- Обновляемая подборка Google dorks

Фильтруем выдачу

По умолчанию слова и вообще любые введенные символы Google ищет по всем файлам на проиндексированных страницах. Ограничить область поиска можно по домену верхнего уровня, конкретному сайту или по месту расположения искомой последовательности в самих файлах. Для первых двух вариантов используется оператор site, после которого вводится имя домена или выбранного сайта. В третьем случае целый набор операторов позволяет искать информацию в служебных полях и метаданных. Например, allinurl отыщет заданное в теле самих ссылок, allinanchor — в тексте, снабженном тегом , allintitle — в заголовках страниц, allintext — в теле страниц.

Для каждого оператора есть облегченная версия с более коротким названием (без приставки all). Разница в том, что allinurl отыщет ссылки со всеми словами, а inurl — только с первым из них. Второе и последующие слова из запроса могут встречаться на веб-страницах где угодно. Оператор inurl тоже имеет отличия от другого схожего по смыслу — site . Первый также позволяет находить любую последовательность символов в ссылке на искомый документ (например, /cgi-bin/), что широко используется для поиска компонентов с известными уязвимостями.

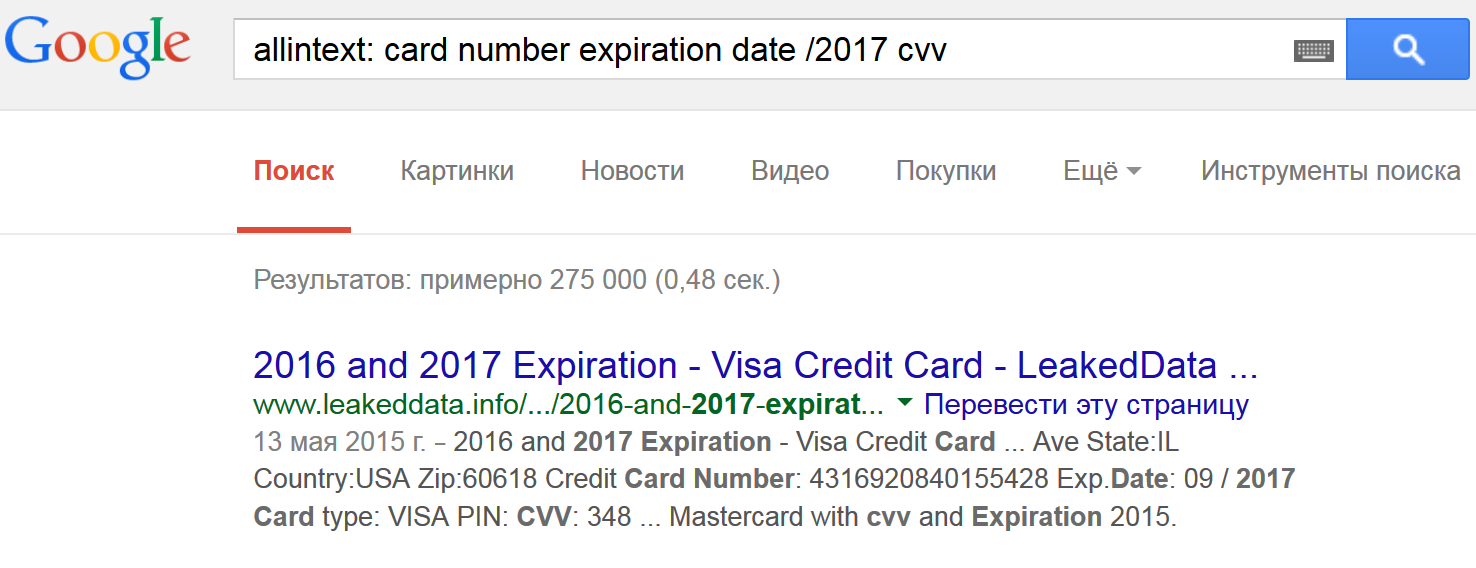

Попробуем на практике. Берем фильтр allintext и делаем так, чтобы запрос выдал список номеров и проверочных кодов кредиток, срок действия которых истечет только через два года (или когда их владельцам надоест кормить всех подряд).

allintext: card number expiration date /2017 cvv

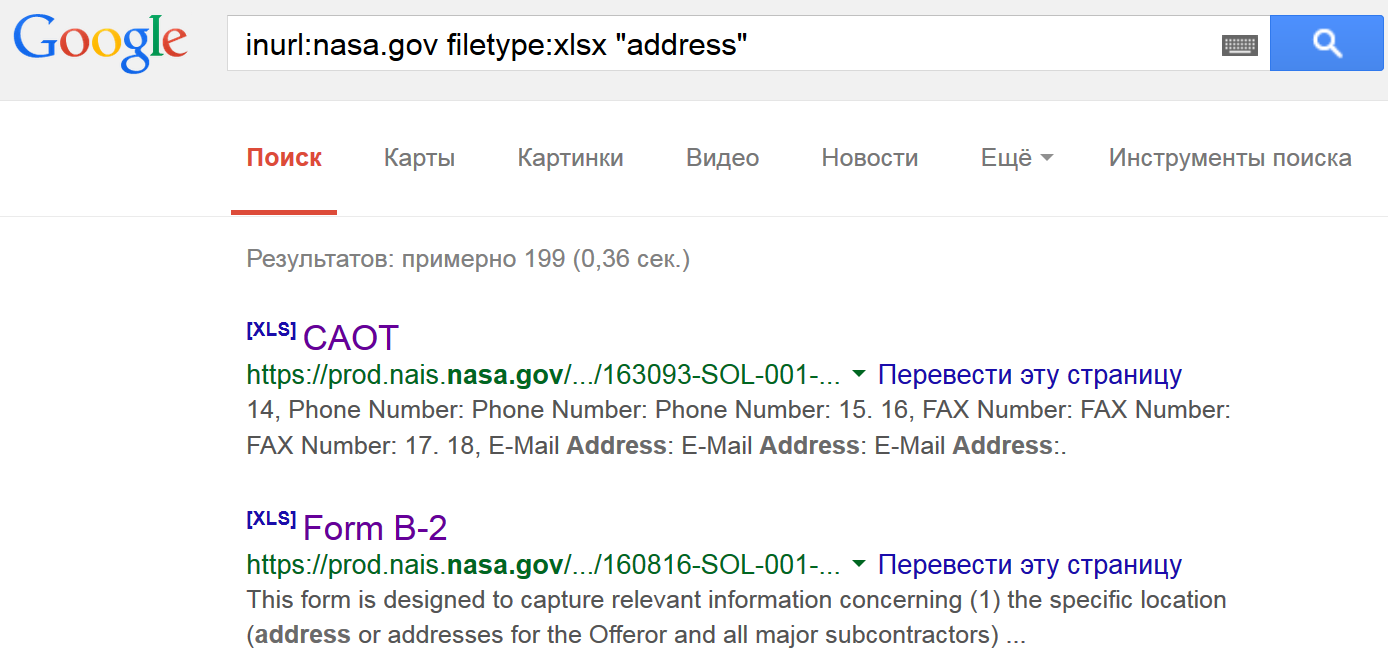

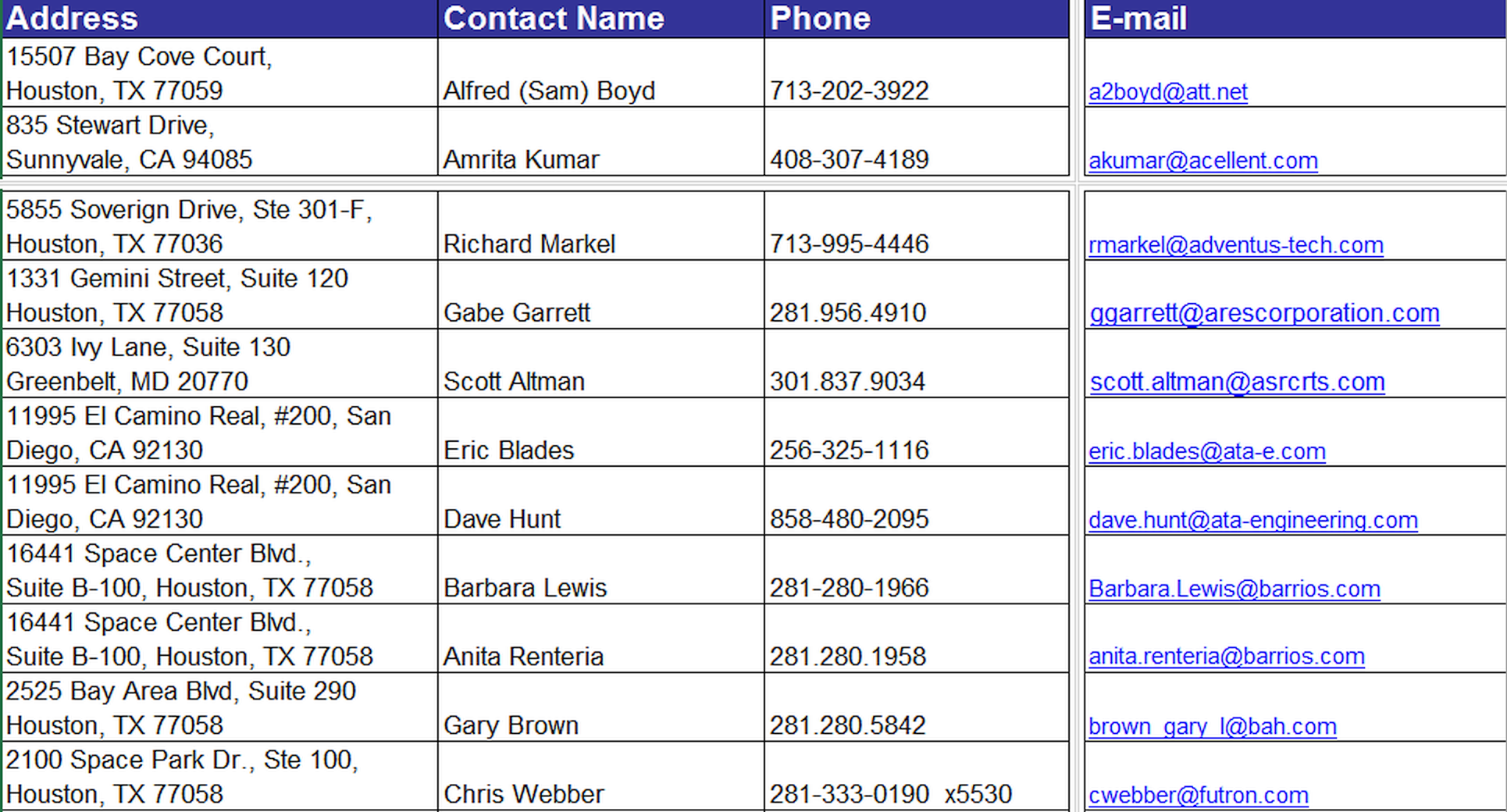

Когда читаешь в новостях, что юный хакер «взломал серверы» Пентагона или NASA, украв секретные сведения, то в большинстве случаев речь идет именно о такой элементарной технике использования Google. Предположим, нас интересует список сотрудников NASA и их контактные данные. Наверняка такой перечень есть в электронном виде. Для удобства или по недосмотру он может лежать и на самом сайте организации. Логично, что в этом случае на него не будет ссылок, поскольку предназначен он для внутреннего использования. Какие слова могут быть в таком файле? Как минимум — поле «адрес». Проверить все эти предположения проще простого.

inurl:nasa.gov filetype:xlsx "address"и получаем ссылки на файлы со списками сотрудников.

Пользуемся бюрократией

Подобные находки — приятная мелочь. По-настоящему же солидный улов обеспечивает более детальное знание операторов Google для веб-мастеров, самой Сети и особенностей структуры искомого. Зная детали, можно легко отфильтровать выдачу и уточнить свойства нужных файлов, чтобы в остатке получить действительно ценные данные. Забавно, что здесь на помощь приходит бюрократия. Она плодит типовые формулировки, по которым удобно искать случайно просочившиеся в Сеть секретные сведения.

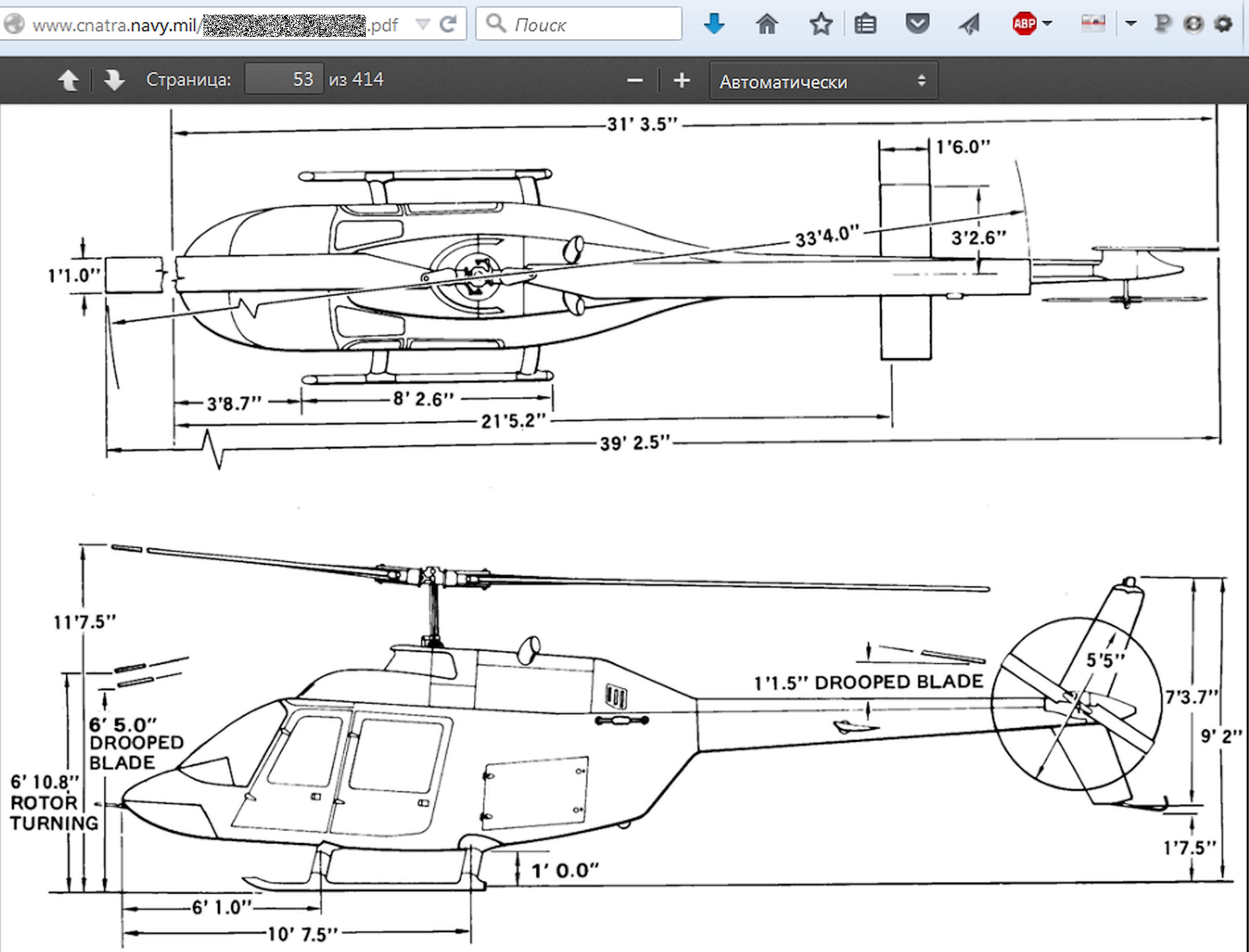

Например, обязательный в канцелярии министерства обороны США штамп Distribution statement означает стандартизированные ограничения на распространение документа. Литерой A отмечаются публичные релизы, в которых нет ничего секретного; B — предназначенные только для внутреннего использования, C — строго конфиденциальные и так далее до F. Отдельно стоит литера X, которой отмечены особо ценные сведения, представляющие государственную тайну высшего уровня. Пускай такие документы ищут те, кому это положено делать по долгу службы, а мы ограничимся файлами с литерой С. Согласно директиве DoDI 5230.24, такая маркировка присваивается документам, содержащим описание критически важных технологий, попадающих под экспортный контроль. Обнаружить столь тщательно охраняемые сведения можно на сайтах в домене верхнего уровня .mil, выделенного для армии США.

"DISTRIBUTION STATEMENT C" inurl:navy.mil

Очень удобно, что в домене .mil собраны только сайты из ведомства МО США и его контрактных организаций. Поисковая выдача с ограничением по домену получается исключительно чистой, а заголовки — говорящими сами за себя. Искать подобным образом российские секреты практически бесполезно: в доменах .ru и .рф царит хаос, да и названия многих систем вооружения звучат как ботанические (ПП «Кипарис», САУ «Акация») или вовсе сказочные (ТОС «Буратино»).

Внимательно изучив любой документ с сайта в домене .mil, можно увидеть и другие маркеры для уточнения поиска. Например, отсылку к экспортным ограничениям «Sec 2751», по которой также удобно искать интересную техническую информацию. Время от времени ее изымают с официальных сайтов, где она однажды засветилась, поэтому, если в поисковой выдаче не удается перейти по интересной ссылке, воспользуйся кешем Гугла (оператор cache) или сайтом Internet Archive.

Забираемся в облака

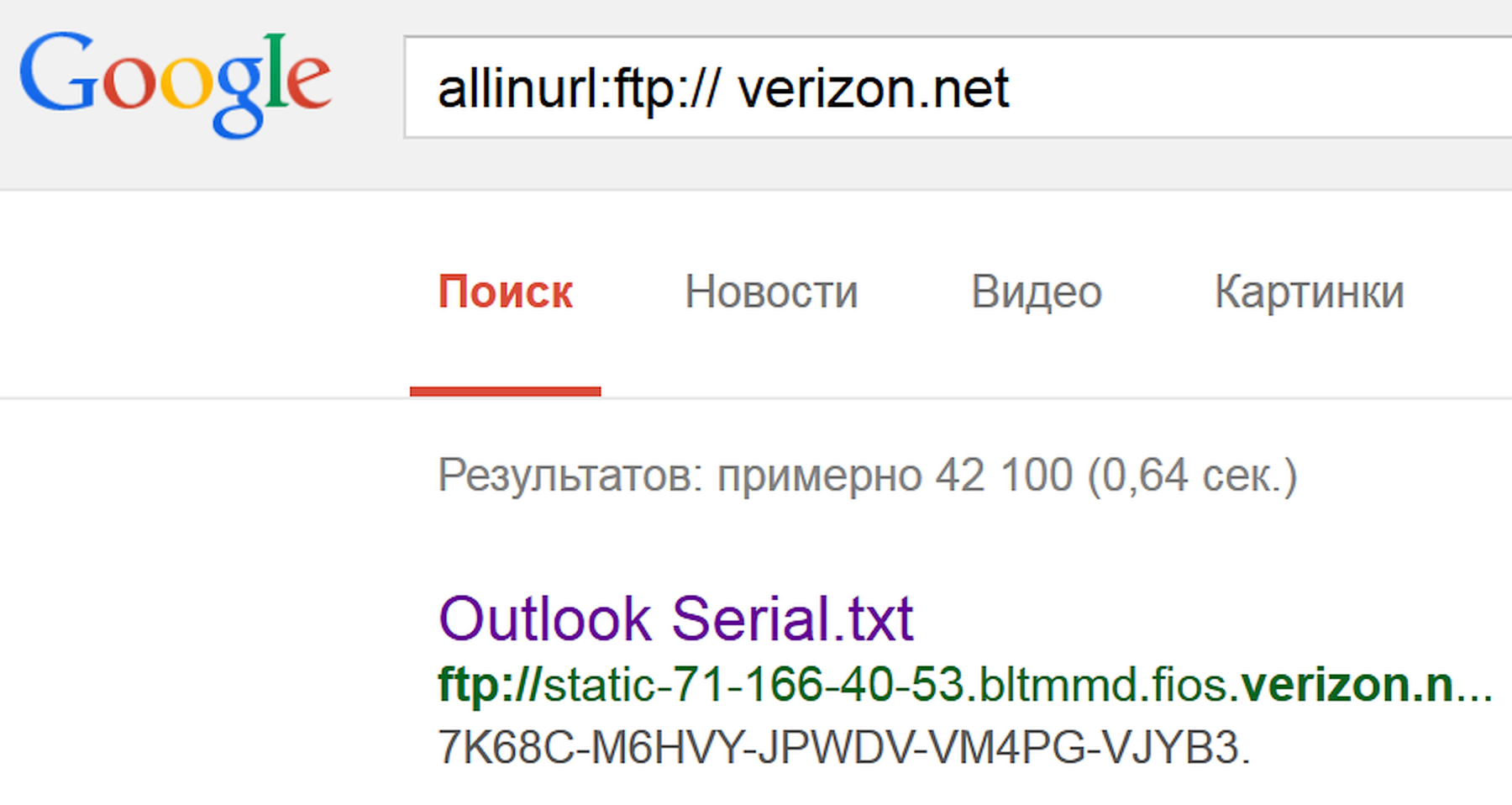

Помимо случайно рассекреченных документов правительственных ведомств, в кеше Гугла временами всплывают ссылки на личные файлы из Dropbox и других сервисов хранения данных, которые создают «приватные» ссылки на публично опубликованные данные. С альтернативными и самодельными сервисами еще хуже. Например, следующий запрос находит данные всех клиентов Verizon, у которых на роутере установлен и активно используется FTP-сервер.

allinurl:ftp:// verizon.netТаких умников сейчас нашлось больше сорока тысяч, а весной 2015-го их было на порядок больше. Вместо Verizon.net можно подставить имя любого известного провайдера, и чем он будет известнее, тем крупнее может быть улов. Через встроенный FTP-сервер видно файлы на подключенном к маршрутизатору внешнем накопителе. Обычно это NAS для удаленной работы, персональное облако или какая-нибудь пиринговая качалка файлов. Все содержимое таких носителей оказывается проиндексировано Google и другими поисковиками, поэтому получить доступ к хранящимся на внешних дисках файлам можно по прямой ссылке.

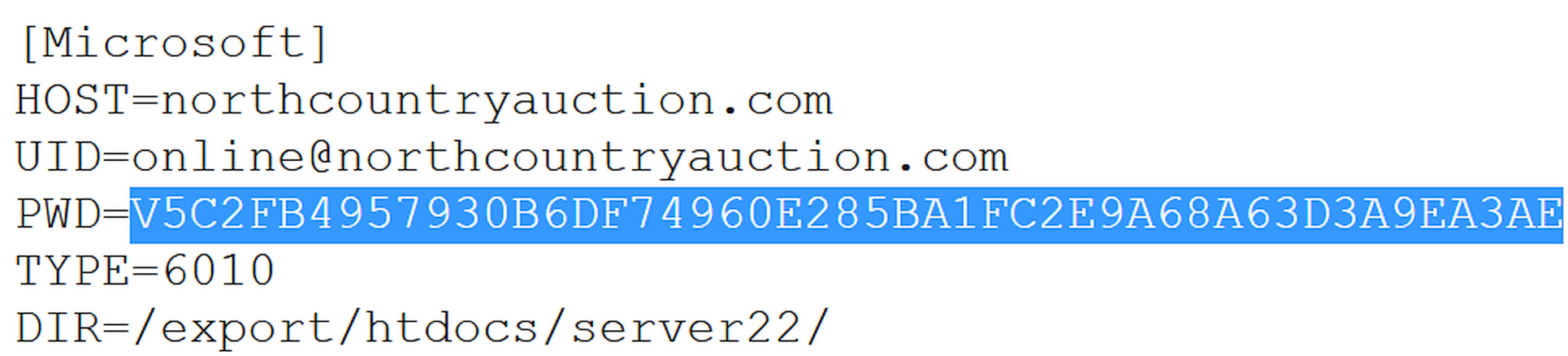

Подсматриваем конфиги

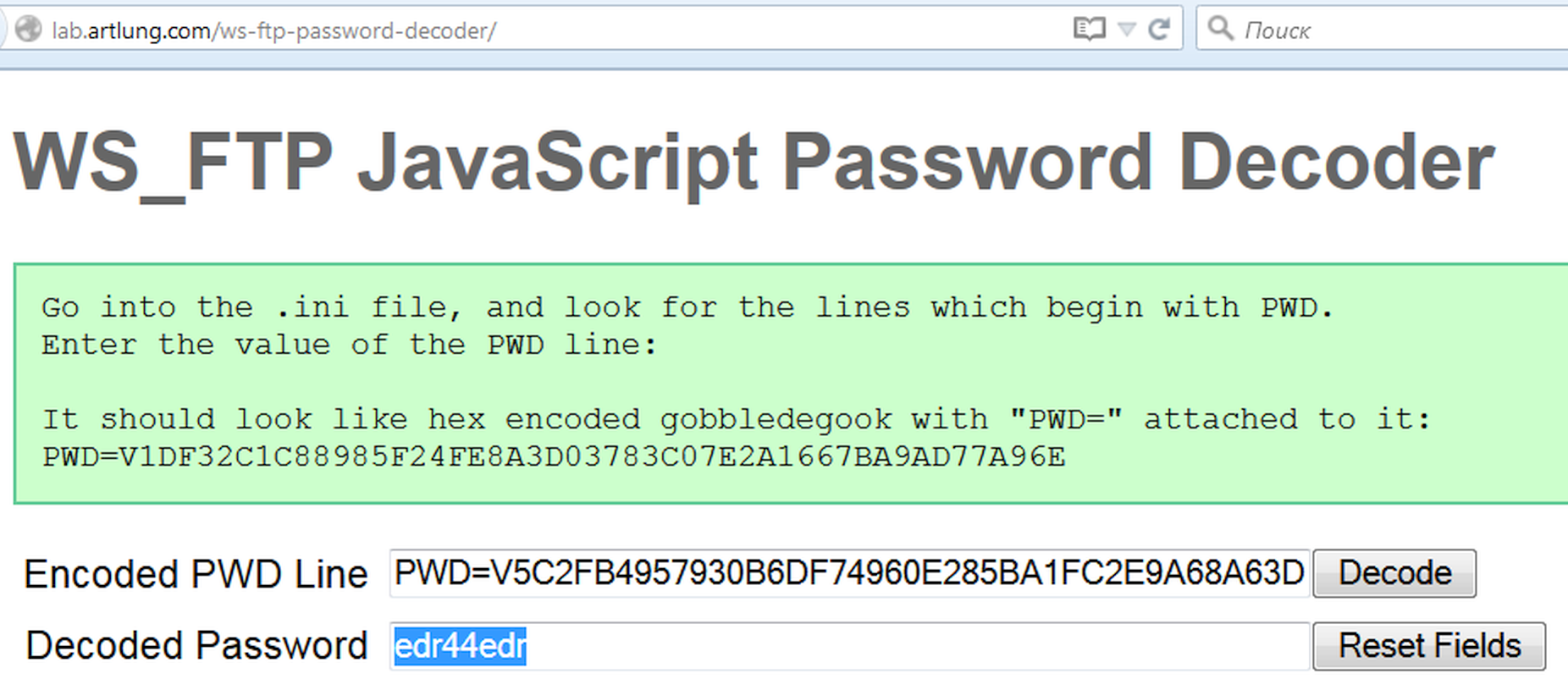

До повальной миграции в облака в качестве удаленных хранилищ рулили простые FTP-серверы, в которых тоже хватало уязвимостей. Многие из них актуальны до сих пор. Например, у популярной программы WS_FTP Professional данные о конфигурации, пользовательских аккаунтах и паролях хранятся в файле ws_ftp.ini . Его просто найти и прочитать, поскольку все записи сохраняются в текстовом формате, а пароли шифруются алгоритмом Triple DES после минимальной обфускации. В большинстве версий достаточно просто отбросить первый байт.

Расшифровать такие пароли легко с помощью утилиты WS_FTP Password Decryptor или бесплатного веб-сервиса.

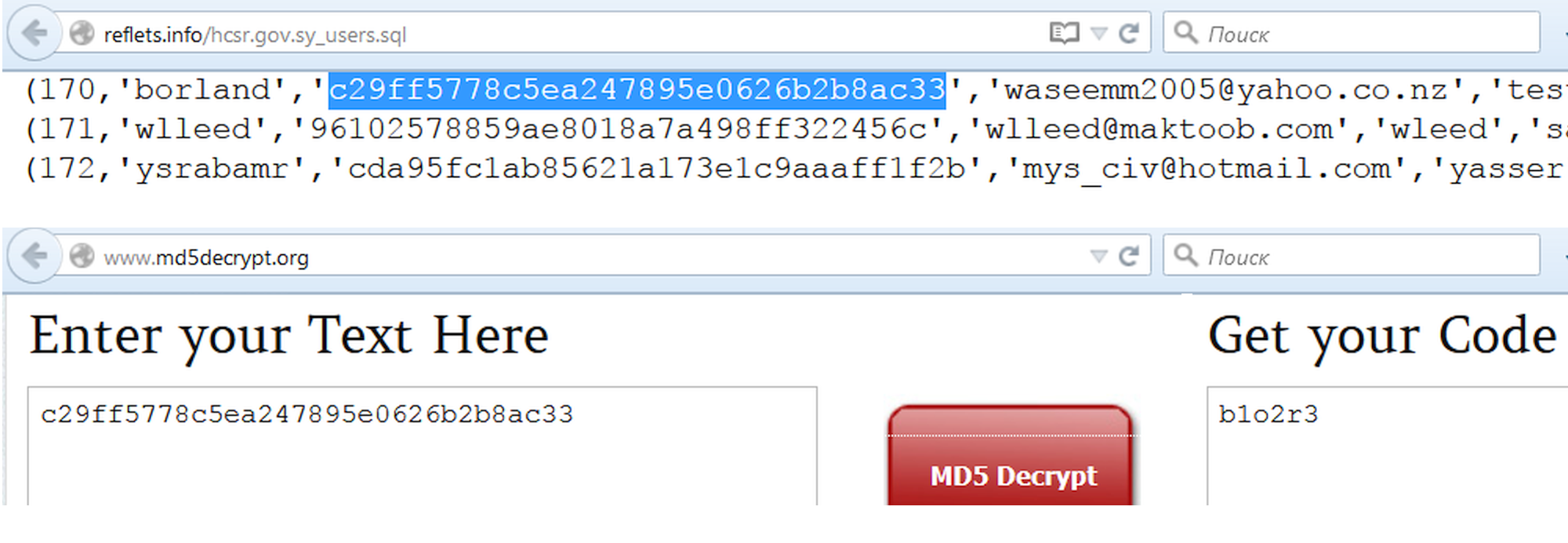

Говоря о взломе произвольного сайта, обычно подразумевают получение пароля из логов и бэкапов конфигурационных файлов CMS или приложений для электронной коммерции. Если знаешь их типовую структуру, то легко сможешь указать ключевые слова. Строки, подобные встречающимся в ws_ftp.ini , крайне распространены. Например, в Drupal и PrestaShop обязательно есть идентификатор пользователя (UID) и соответствующий ему пароль (pwd), а хранится вся информация в файлах с расширением .inc. Искать их можно следующим образом:

"pwd=" "UID width: 1040px" >

Подбор пароля по хешу MD5 До сих пор встречаются СУБД, в которых не используется даже хеширование паролей. Конфигурационные файлы любой из них можно просто посмотреть в браузере.

intext:DB_PASSWORD filetype:env

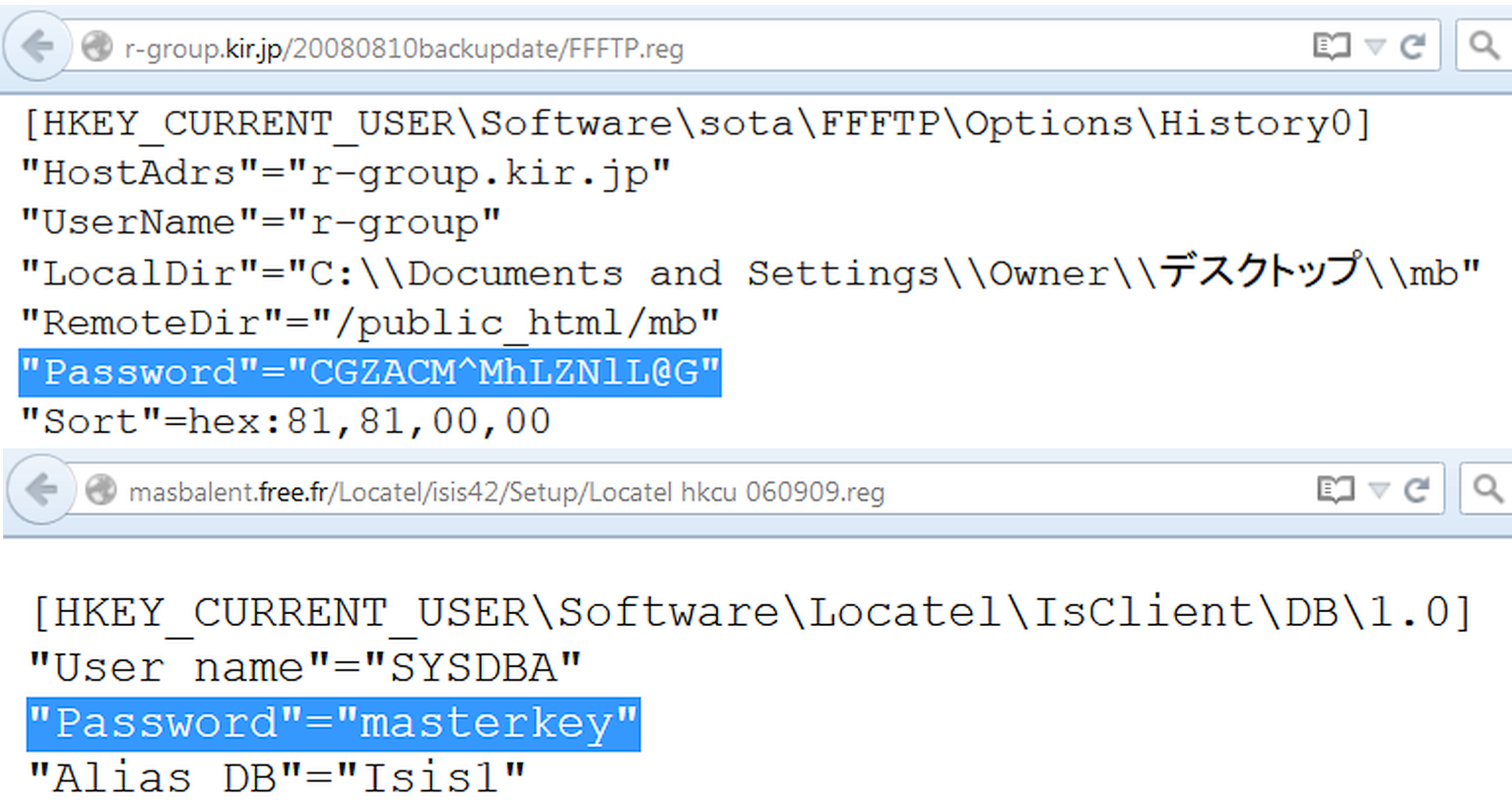

С появлением на серверах Windows место конфигурационных файлов отчасти занял реестр. Искать по его веткам можно точно таким же образом, используя reg в качестве типа файла. Например, вот так:

filetype:reg HKEY_CURRENT_USER "Password"=

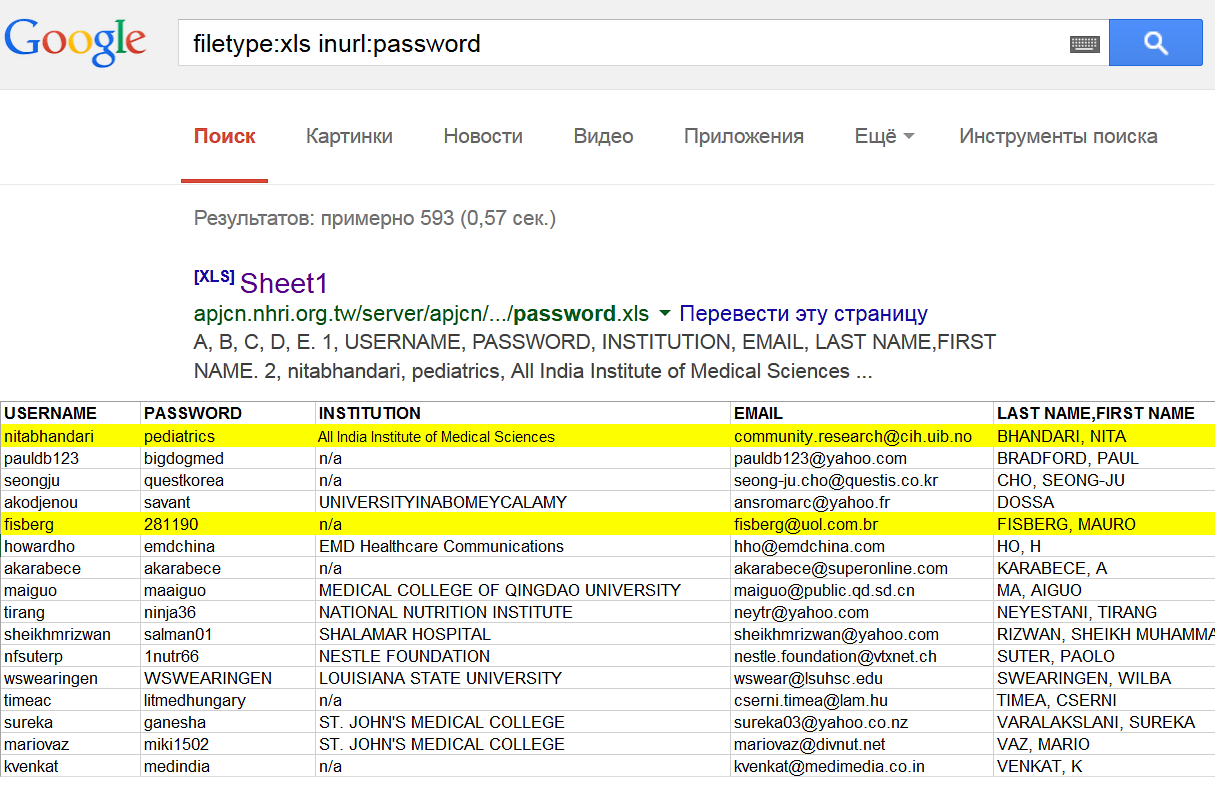

Не забываем про очевидное

Иногда добраться до закрытой информации удается с помощью случайно открытых и попавших в поле зрения Google данных. Идеальный вариант — найти список паролей в каком-нибудь распространенном формате. Хранить сведения аккаунтов в текстовом файле, документе Word или электронной таблице Excel могут только отчаянные люди, но как раз их всегда хватает.

filetype:xls inurl:password

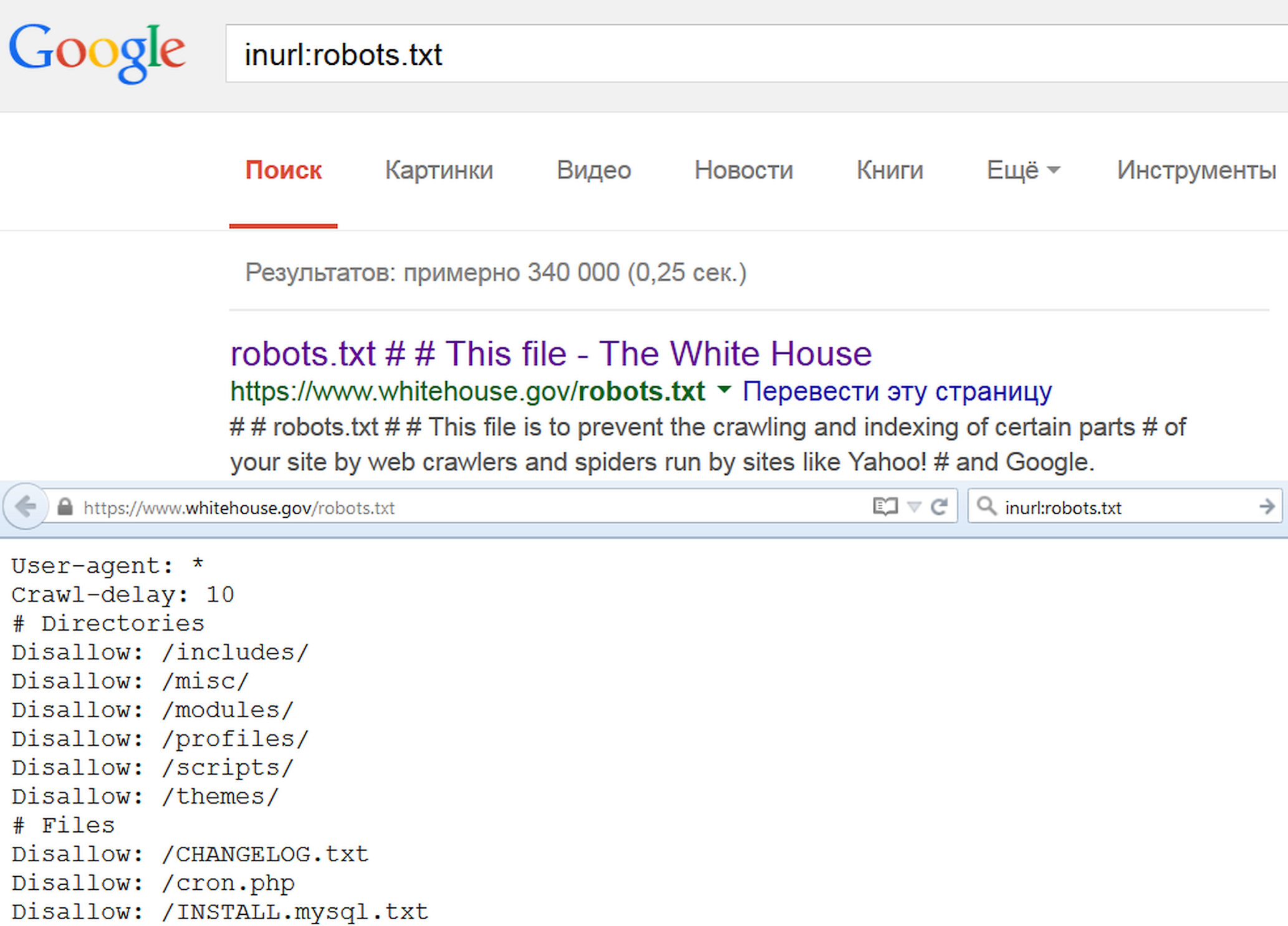

С одной стороны, есть масса средств для предотвращения подобных инцидентов. Необходимо указывать адекватные права доступа в htaccess, патчить CMS, не использовать левые скрипты и закрывать прочие дыры. Существует также файл со списком исключений robots.txt, запрещающий поисковикам индексировать указанные в нем файлы и каталоги. С другой стороны, если структура robots.txt на каком-то сервере отличается от стандартной, то сразу становится видно, что на нем пытаются скрыть.

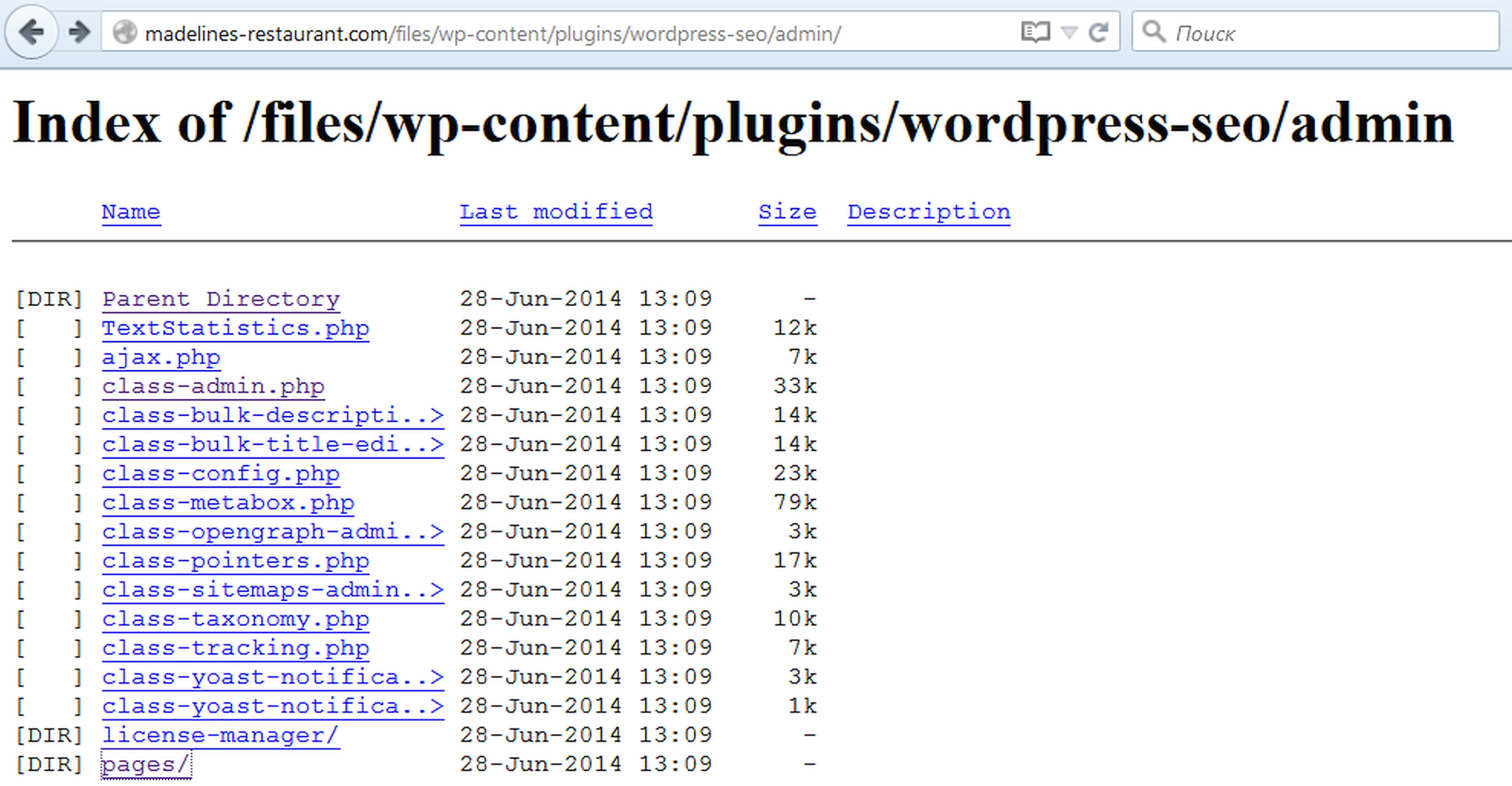

Список каталогов и файлов на любом сайте предваряется стандартной надписью index of. Поскольку для служебных целей она должна встречаться в заголовке, то имеет смысл ограничить ее поиск оператором intitle . Интересные вещи находятся в каталогах /admin/, /personal/, /etc/ и даже /secret/.

Следим за обновлениями

Дырявых систем сегодня так много, что проблема заключается уже не в том, чтобы найти одну из них, а в том, чтобы выбрать самые интересные (для изучения и повышения собственной защищенности, разумеется). Примеры поисковых запросов, раскрывающие чьи-то секреты, получили название Google dorks. Одной из первых утилит автоматической проверки защищенности сайтов по известным запросам в Google была McAfee SiteDigger, но ее последняя версия вышла в 2009 году. Сейчас для упрощения поиска уязвимостей есть масса других средств. К примеру, SearchDiggity авторства Bishop Fox, а также пополняемые базы с подборкой актуальных примеров.

Актуальность тут крайне важна: старые уязвимости закрывают очень медленно, но Google и его поисковая выдача меняются постоянно. Есть разница даже между фильтром «за последнюю секунду» ( &tbs=qdr:s в конце урла запроса) и «в реальном времени» ( &tbs=qdr:1 ).

Временной интервал даты последнего обновления файла у Google тоже указывается неявно. Через графический веб-интерфейс можно выбрать один из типовых периодов (час, день, неделя и так далее) либо задать диапазон дат, но такой способ не годится для автоматизации.

По виду адресной строки можно догадаться только о способе ограничить вывод результатов с помощью конструкции &tbs=qdr: . Буква y после нее задает лимит в один год ( &tbs=qdr:y ), m показывает результаты за последний месяц, w — за неделю, d — за прошедший день, h — за последний час, n — за минуту, а s — за секунду. Самые свежие результаты, только что ставшие известными Google, находится при помощи фильтра &tbs=qdr:1 .

Если требуется написать хитрый скрипт, то будет полезно знать, что диапазон дат задается в Google в юлианском формате через оператор daterange . Например, вот так можно найти список документов PDF со словом confidential, загруженных c 1 января по 1 июля 2015 года.

confidential filetype:pdf daterange:2457024-2457205

Диапазон указывается в формате юлианских дат без учета дробной части. Переводить их вручную с григорианского календаря неудобно. Проще воспользоваться конвертером дат.

Таргетируемся и снова фильтруем

Помимо указания дополнительных операторов в поисковом запросе их можно отправлять прямо в теле ссылки. Например, уточнению filetype:pdf соответствует конструкция as_filetype=pdf . Таким образом удобно задавать любые уточнения. Допустим, выдача результатов только из Республики Гондурас задается добавлением в поисковый URL конструкции cr=countryHN , а только из города Бобруйск — gcs=Bobruisk . В разделе для разработчиков можно найти полный список.

Средства автоматизации Google призваны облегчить жизнь, но часто добавляют проблем. Например, по IP пользователя через WHOIS определяется его город. На основании этой информации в Google не только балансируется нагрузка между серверами, но и меняются результаты поисковой выдачи. В зависимости от региона при одном и том же запросе на первую страницу попадут разные результаты, а часть из них может вовсе оказаться скрытой. Почувствовать себя космополитом и искать информацию из любой страны поможет ее двухбуквенный код после директивы gl=country . Например, код Нидерландов — NL, а Ватикану и Северной Корее в Google свой код не положен.

Часто поисковая выдача оказывается замусоренной даже после использования нескольких продвинутых фильтров. В таком случае легко уточнить запрос, добавив к нему несколько слов-исключений (перед каждым из них ставится знак минус). Например, со словом Personal часто употребляются banking , names и tutorial . Поэтому более чистые поисковые результаты покажет не хрестоматийный пример запроса, а уточненный:

intitle:"Index of /Personal/" -names -tutorial -banking

Пример напоследок

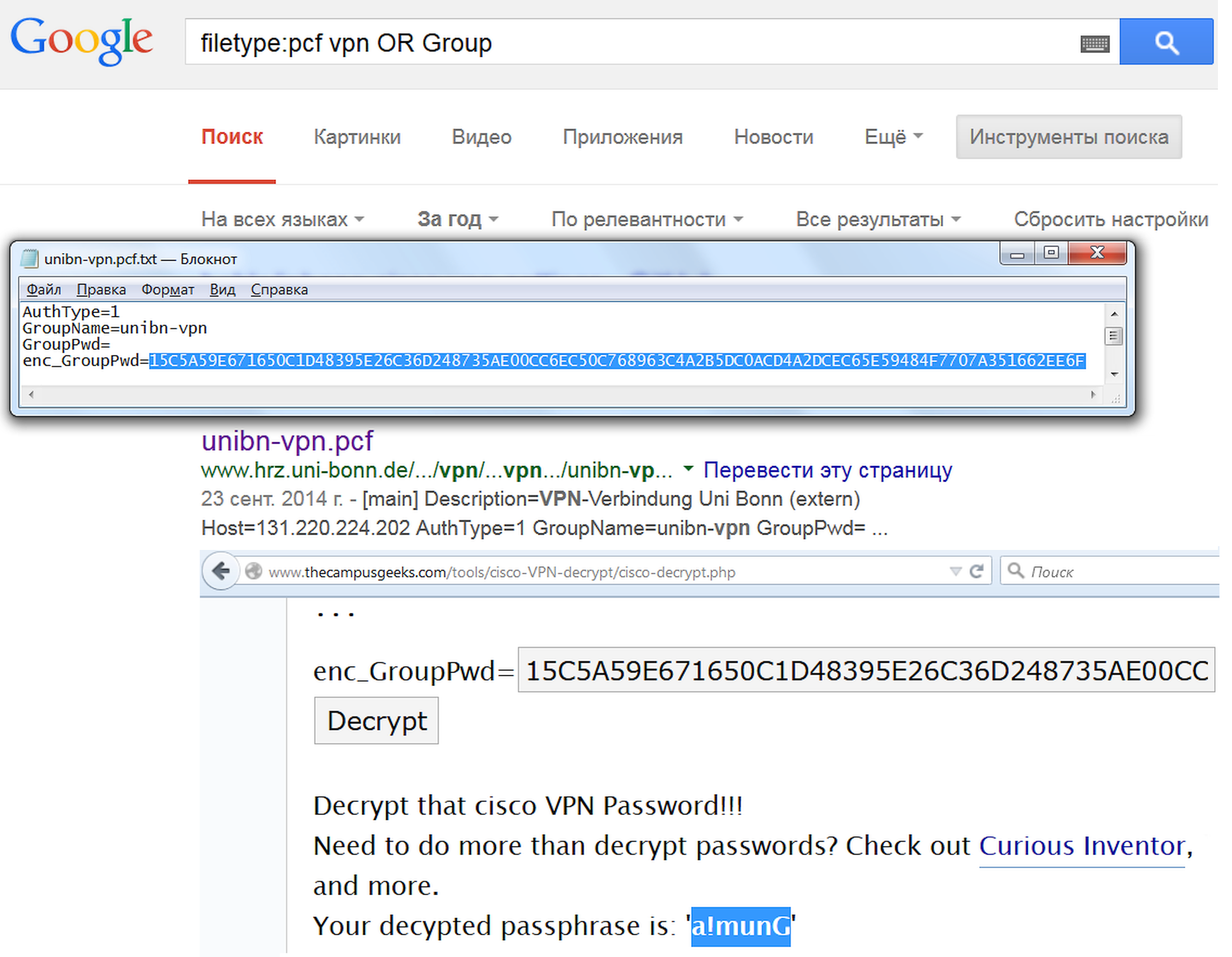

Искушенный хакер отличается тем, что обеспечивает себя всем необходимым самостоятельно. Например, VPN — штука удобная, но либо дорогая, либо временная и с ограничениями. Оформлять подписку для себя одного слишком накладно. Хорошо, что есть групповые подписки, а с помощью Google легко стать частью какой-нибудь группы. Для этого достаточно найти файл конфигурации Cisco VPN, у которого довольно нестандартное расширение PCF и узнаваемый путь: Program Files\Cisco Systems\VPN Client\Profiles . Один запрос, и ты вливаешься, к примеру, в дружный коллектив Боннского университета.

filetype:pcf vpn OR Group

INFO

Google находит конфигурационные файлы с паролями, но многие из них записаны в зашифрованном виде или заменены хешами. Если видишь строки фиксированной длины, то сразу ищи сервис расшифровки.

Пароли хранятся в зашифрованном виде, но Морис Массар уже написал программу для их расшифровки и предоставляет ее бесплатно через thecampusgeeks.com.

При помощи Google выполняются сотни разных типов атак и тестов на проникновение. Есть множество вариантов, затрагивающих популярные программы, основные форматы баз данных, многочисленные уязвимости PHP, облаков и так далее. Если точно представлять то, что ищешь, это сильно упростит получение нужной информации (особенно той, которую не планировали делать всеобщим достоянием). Не Shodan единый питает интересными идеями, но всякая база проиндексированных сетевых ресурсов!

Какие типы файлов может индексировать Google

Google может обрабатывать большинство текстовых файлов, а также документы некоторых закодированных форматов. К наиболее распространенным из них относятся следующие:

- Adobe PDF (.pdf);

- Adobe PostScript (.ps);

- значения, разделенные запятыми (.csv);

- Google Планета Земля (.kml, .kmz);

- GPS eXchange Format (.gpx);

- Hancom Hanword (.hwp);

- HTML (.htm, .html и другие расширения);

- Microsoft Excel (.xls, .xlsx);

- Microsoft PowerPoint (.ppt, .pptx);

- Microsoft Word (.doc, .docx);

- презентации OpenOffice (.odp);

- таблицы OpenOffice (.ods);

- текстовые файлы OpenOffice (.odt);

- Rich Text Format (.rtf);

- масштабируемая векторная графика (.svg);

- TeX/LaTeX (.tex);

- текстовые файлы (.txt, .text и т. д.), в том числе исходный код распространенных языков программирования, таких как:

- исходный код Basic (.bas);

- исходный код C/C++ (.c, .cc, .cpp, .cxx, .h, .hpp);

- исходный код C# (.cs);

- исходный код Java (.java);

- исходный код Perl (.pl);

- исходный код Python (.py);

Кроме того, Google может индексировать следующие форматы мультимедийных файлов:

- Графические форматы: BMP, GIF, JPEG, PNG, WebP и SVG

- Форматы видео: 3GP, 3G2, ASF, AVI, DivX, M2V, M3U, M3U8, M4V, MKV, MOV, MP4, MPEG, OGV, QVT, RAM, RM, VOB, WebM, WMV и XAP

Поиск файлов определенного типа

Чтобы в результатах поиска Google были представлены лишь файлы нужного типа или расширения, можно воспользоваться оператором filetype: . Например, по запросу filetype:rtf galway будет выполнен поиск файлов RTF и URL, которые заканчиваются на .rtf и содержат слово " galway ".

Отправить отзыв

Если не указано иное, контент на этой странице предоставляется по лицензии Creative Commons "С указанием авторства 4.0", а примеры кода – по лицензии Apache 2.0. Подробнее об этом написано в правилах сайта. Java – это зарегистрированный товарный знак корпорации Oracle и ее аффилированных лиц.

Последнее обновление: 2023-12-06 UTC.