Документация

При возникновении вопросов, ответов на которые не удалось найти в инструкциях и рекомендациях по использованию продуктов и программного обеспечения Рутокен, рекомендуем обратиться в Cлужбу технической поддержки . С технической документацией можно ознакомиться на Портале документации .

- Начало работы с устройствами Рутокен

- Минимальные знания для работы с Рутокен

- Инструкция по настройке и эксплуатации Рутокен

- Управление драйверами Рутокен при помощи групповых политик

- Работа с Рутокен через КриптоПро CSP в macOS

- Рутокен ЭЦП в операционных системах GNU/Linux

- Рутокен ЭЦП в операционных системах macOS

- Рутокен Lite в операционных системах macOS

- Рутокен Lite в операционных системах GNU/Linux

- Инструкция по установке Рутокен Плагина

- Управление PIN-кодами Рутокен

- Режимы работы Bluetooth-токена

- Подключение Bluetooth-токена к мобильному устройству

- Руководство по быстрому старту Рутокен VPN

- Руководство пользователя Рутокен VPN

- Настройка VPN-соединения с использованием устройства Рутокен в ОС Android

- Удаление сертификата, личного сертификата или ключевой пары

- Как установить сертификат ViPNet CSP в систему

- Работа с программой Рутокен Диск

- Памятка пользователя программы Рутокен Диск

- Работа с утилитой Генератор запросов сертификатов для Рутокен ЭЦП 2.0

- Вход в личный кабинет юридического лица на сайте nalog.ru

- Новая маркировка Рутокен

- Инициализация USB-токенов Рутокен S для работы с комплексом Аккорд-АМДЗ

Продукты

Проекты

Решения

Технологии

Партнеры

Поддержка

Разработчику

Заказ

О компании

- Телефон +7 (495) 925-77-90

- Компания Актив

- г. Москва , улица Шарикоподшипниковская, дом 1

- График работы: понедельник-пятница с 10:00 до 18:00

Мы в соцсетях:

Для повышения удобства работы и хранения данных веб-сайт rutoken.ru использует файлы COOKIE. Продолжая работу с веб-сайтом, Вы даете свое согласие на работу с этими файлами. Больше не показывать

Как установить электронную подпись на компьютер: пошагово и подробно

Электронная подпись представляет собой цифровой сертификат, выдается на специальном USB-носителе, именуемом «рутокеном». Для того, чтобы начать пользоваться ключом ЭЦП его изначально необходимо установить на компьютер и только после этого появится возможность подписывать документы или авторизироваться на специальных сайтах (относящихся к порталу Госуслуг). Как установить электронную подпись на компьютер, какое программное обеспечение для этого понадобится? Прикрепляется ли ЭЦП к определенному компьютеру или же можно ею пользоваться на любом ПК без ограничений?

Общие сведения о процессе установки

Установка сертификата ЭЦП на компьютер проводится по следующему алгоритму:

- установка программной платформы для работы с электронными подписями;

- генерация совместимого сертификата ЭЦП;

- установка сертификата в операционную систему;

- прописывание сертификата в реестре (сейчас это выполняется автоматически, вручную вводить какие-либо изменения не нужно).

Стоит учесть, что установка ЭЦП на компьютер возможна только при использовании ОС семейства Windows. Инсталляция в MacOS и Linux пока что не поддерживается, но в этих дистрибутивах с электронными подписями можно работать через специальный плагин для браузеров – он «умеет» получать ключ ЭЦП из USB-токена и использовать его для входа на защищенные порталы, где требуется идентификация личности. Полноценная же работа с электронными подписями реализована исключительно в ОС Windows.

Для работы с ЭЦП используется программная платформа КриптоПро CSP. На текущий момент доступны 2 актуальные версии приложения – 3.5 и 5.0. В принципе, функционал у них практически идентичен, но в версии 5.0 реализовано больше протоколов защиты, поэтому именно она и рекомендуема к использованию. КриптоПро CSP – это единственная программа, сертифицирована в РФ для работы с ЭЦП.

Технические требования

Перед установкой новой ЭЦП на компьютер необходимо убедиться, что он отвечает следующим минимальным техническим требованиям для работы с КриптоПро:

- операционная система: Windows 7 и старше;

- бразуер: InternetExplorer 8 или выше, актуальные версии Chrome, Яндекс-браузер, Mozilla Firefox;

процессор: 32 или 64-битный с частотой 1Ггц или выше; - ОЗУ: 512 Мб или выше;

- устройство вывода изображения с разрешением 800х600 или выше;

- наличие USB-входа стандарта 1.1 или выше (для работы с рутокеном).

Поддерживается работа и с Windows XP (при установленном Internet Explorer версии 7 или выше), но в этом случае будет действовать ряд ограничений. К тому же, в Windows XP не поддерживаются последние версии Microsoft Office (2016), а также прекращен выпуск некоторых браузеров (того же Chrome, к примеру).

Windows Vista официально не поддерживается КриптоПро CSP, тем не менее, программа там работает, но с такими же ограничениями, как и в Windows XP.

Установка КриптоПро CSP

Получить копию программы на физическом носителе можно только в удостоверяющих центрах, которые и занимаются регистрацией, выдачей электронных подписей.

В цифровом виде можно скачать на официальном сайте компании КриптоПро www.cryptopro.ru (потребуется предварительно зарегистрироваться).

Помимо этого, пользователю потребуется приобрести лицензию на использование данного ПО, предусмотрено 2 её вариации:

Данное приложение подходит как для неквалифицированных, так и квалифицированных электронных подписей. Поставляется приложение в форме exe-инсталлятора, достаточно его запустить и следовать подсказкам на экране. В процессе установки будет выдан запрос на установку специальных сертификатов в систему – необходимо разрешить действие. После инсталляции обязательно перезагрузить ПК. Далее – ввести регистрационный код и логин для активации лицензии. Только после этого программа будет готова к работе.

Установка сертификата

Мнение эксперта

Алексей Борисович

Специалист по программному обеспечению

Задать вопрос эксперту

Как установить сертификат ЭЦП на компьютер? Пошаговый алгоритм:

- Перейти в «Панель управления».

- Дважды кликнуть левой кнопкой мыши на «КриптоПро CSP».

- Откроется окно «Свойства», в нем необходимо перейти во вкладку «Сервис».

- Если имеется USB-рутокен – его на этом этапе необходимо подсоединить к USB-входу компьютера или ноутбука (можно и до запуска КриптоПро CSP, но не позже).

- Во вкладке «Сервис» выбрать «Просмотреть сертификаты на контейнере».

- В следующем окне – выбрать устройство, с которого и необходимо считать ключ ЭЦП (оно будет одно, если в USB имеется только один рутокен).

- Нажать «Далее», дождаться интеграции сертификата в систему, выбрать «Готово».

- В появившемся окне выбрать «Установить сертификат» (если не сделать этого, то после перезагрузки ПК ЭЦП будет не активным).

В последнем окне также будут указаны сведения из ЭЦП. Продолжать установку следует только в том случае, если данные – верные, соответствуют действительным данным владельца ключа.

Если система выдаст запрос на выбор хранилища сертификата, то рекомендуется отмечать пункт «Личное». После этого данные ЭЦП будут добавлены в реестр, для последующего его использования вставлять в USB рутокен не потребуется, сертификат будет привязан к используемому оборудованию.

Важный нюанс: если пользователь периодически проводит «чистку» реестра с помощью таких программ, как C&Cleaner или схожих (с подобным функционалом), то после данной процедуры сертификат может деактивироваться и потребуется его повторная установка через КриптоПро.

Вышеуказанная инструкция актуальна для всех версий ОС Windows (XP и старше). В дальнейшем, при использовании офисного пакета Microsoft Office можно прямо из программы выполнять подпись и заверение документов установленным сертификатом буквально в несколько кликов. Если же не интегрировать ЭЦП на компьютер, то подпись допустима только через интерфейс КриптоПро, при этом необходимо в USB вставлять рутокен.

И перед тем как установить ключ электронной подписи на компьютер рекомендуется инсталлировать любой современный антивирус, обновив и его базу данных (сигнатур). В Windows 10 это не обязательно, так как в данной версии операционной системы имеется интегрированный антивирус Microsoft Essential.

Привязка к оборудованию

Вышеуказанный метод установки ЭЦП на компьютер выполняет привязку сертификата к оборудованию. При переустановке ОС или изменении аппаратной конфигурации компьютера ключ деактивируется, сертификат потребуется установить повторно.

Ограничений по количеству ПК, где будет использоваться одна и та же электронная подпись – нет. То есть, можно устанавливать сертификат сразу на несколько компьютеров, рабочий ноутбук. Дополнительно останется возможность использовать ЭЦП для однократной подписи документов (если в системе имеется установленная программа КриптоПро CSP). За сохранность персональных данных отвечает только сам владелец ЭЦП.

Установка неквалифицированной подписи

Вышеуказанная инструкция установки ЭЦП на компьютер описывает процесс установки усиленной квалифицированной подписи. Неквалифицированная, в отличии от неё, состоит из 2 файлов – закрытого ключа и открытого сертификата. Также к ним обязательно добавляется сертификат удостоверяющего центра. Устанавливаются они аналогичным образом, через КриптоПро CSP (закрытый не устанавливается, а используется для генерации открытого, а тот, в свою очередь, устанавливается через список контейнеров).

Если ЭЦП необходим ещё для идентификации на портале Госуслуг, то необходимо установить корневой сертификат в браузер Internet Explorer через его меню настроек (также вкладка «Сервис»). Это необходимо только в Windows XP, так как в Internet Explorer версии 8 и выше предусмотрена автоматическая синхронизация браузера с указанными в реестре сертификатами (при первом запуске браузера будет выдан соответствующий запрос на использование сертификата).

Использование плагина в браузере

Для идентификации пользователя на определенных порталах рекомендуется также использовать ключ ЭЦП. Для работы с ним удобней всего использовать КриптоПро ЭЦП Browser plug-in, поддерживающийся в Chrome, Яндекс-браузер, Internet Explorer, FireFox, Opera, Safari. Установить его можно либо с магазина плагинов (у каждого браузера он свой собственный), либо непосредственно с сайта КриптоПро www.cryptopro.ru/products/cades/plugin.

Как установить электронную подпись в браузер с помощью данного плагина? Он автоматически распознает установленные ЭЦП в системе, также умеет работать с USB¬-рутокенами, настройка выполняется буквально в несколько кликов. Только рекомендуется на запуск плагина установить пароль (в его настройках предусмотрена такая возможность) – это защитит от доступа к ЭЦП третьими лицами, которые имеют возможность работать за компьютером владельца электронной подписи.

После интеграции ЭЦП в плагин при входе на сайт, поддерживающий такой тип идентификации, будет выдан запрос на использование сертификата. Достаточно утвердительно ответить на запрос и личность пользователя сразу же будет верифицирована, никаких логинов/паролей вводить не потребуется.

Обновление ЭЦП

Срок действия ЭЦП – 12 месяцев, по его истечению сертификат признается не действительным, при попытке им подписать документ будет выдана ошибка.

Для его обновления необходимо повторно обращаться в удостоверяющий центр для создания и регистрации новой электронной подписи. Как установить обновленный сертификат ЭЦП в систему? Точно так же, как и новый, через КриптоПро. Старый сертификат при этом автоматически будет деактивирован. Хоть и срок его действия может ещё и не закончится, но проверку на валидность он проходить не будет.

Кстати, при продлении ЭЦП изготавливать новый USB рутокен не нужно, можно обновить ранее выданный. Некоторые удостоверяющие центры также предлагают услугу продления электронной подписи по сниженной стоимости. Следует заблаговременно уточнять условия тарифной сетки удостоверяющего центра, с которым и сотрудничает получатель ЭЦП.

Возможные проблемы

Мнение эксперта

Алексей Борисович

Специалист по программному обеспечению

Задать вопрос эксперту

Первым делом необходимо упомянуть, что каждый удостоверяющий центр предлагает услуги справочной поддержки за дополнительную плату. Соответственно, при возникновении каких-либо проблем с установкой и настройкой ЭЦП можно обращаться непосредственно к ним.

Из типичных проблем пользователи чаще всего сталкиваются со следующими:

- Ошибка о сроке действия сертификата. Указывает на то, что ЭЦП уже не активен, так как прошло 12 месяцев с даты его выдачи. Также возникает в том случае, если на ПК установлена неверная дата и время.

- Ошибка отказа в установке сертификата. Указывает на то, что служба поддержки сертификатов и криптографии не запущена. Также возникает при использовании пиратских «урезанных» копий ОС Windows, где некоторые службы полностью вырезаны.

- Ошибка чтения сертификата с рутокена. Возникает при повреждении USB токена, реже – при выходе из строя USB-входа.

- Ошибка проверки сертификата. Возникает при отсутствии доступа в интернет, когда производится попытка подписи электронного документа. Для этих целей рекомендуется выполнять подпись через КриптоПро – программа работает и в локальном режиме.

В общем, установка ЭЦП на компьютер не представляет ничего сложного, разработчики ПО позаботились о том, чтобы с данной задачей справился и не опытный пользователь ПК. За помощью же можно обратиться либо в удостоверяющий центр, либо в справочную службу КриптоПро – они довольно быстро отвечают на все вопросы от пользователей в рабочее время.

Поделиться в соц. сетях

Рутокен ЭЦП 2.0

Рутокен ЭЦП 2.0 cнимаются с производства в связи с выходом новой продуктовой линейки. Преемником данных моделей являются устройства Рутокен ЭЦП 3.0 , обратно совместимые со всеми моделями Рутокен ЭЦП 2.0.

Рутокен ЭЦП 2.0 — это линейка устройств для практически любых приложений электронной подписи и строгой двухфакторной аутентификации. Форм-факторы: USB, Type-C, смарт-карты. Это полнофункциональные СКЗИ и средства электронной подписи с аппаратной реализацией ГОСТ Р 34.10-2012 с длиной ключа 256/512 бит и ГОСТ Р 34.11-2012 . Операции выполняются без извлечения ключа в память компьютера. Срок действия неизвлекаемых ключей электронной подписи — до 3 лет.

Применяются со всеми популярными отечественными продуктами информационной безопасности, где требуется двухфакторная аутентификация и электронная подпись. Устройства сертифицированы ФСТЭК и ФСБ. Применяются в информационных системах с высокими требованиями к безопасности в финансовом, корпоративном и государственном секторах (ЕГАИС, МАРКИРОВКА и др.).

ПО Рутокен работает на современных десктопных и мобильных операционных системах. SDK позволяет встраивать поддержку Рутокен ЭЦП 2.0 в классические, мобильные и веб-приложения.

Миллионы устройств работают в тысячах проектов по всей стране — качество и надежность подтверждены временем.

Рутокен ЭЦП 2.0 2100

Устройства Рутокен ЭЦП 2.0 2100 поддерживают все возможности базового семейства Рутокен ЭЦП 2.0 [2000] и построены на защищенном смарт-карточном микроконтроллере. Быстрая реализация международных алгоритмов электронной подписи и разнообразие вариантов исполнения. Сертификаты ФСТЭК и ФСБ России.

-

Рутокен ЭЦП 2.0 2100

- Рутокен ЭЦП 2.0 2100, серт. ФСБ

- Рутокен ЭЦП 2.0 2100, серт. ФСТЭКРутокен ЭЦП 2.0 2100 micro

- Рутокен ЭЦП 2.0 2100 micro, серт. ФСБ

- Рутокен ЭЦП 2.0 2100 micro, серт. ФСТЭКРутокен ЭЦП 2.0 2100 Type-CРутокен ЭЦП 2.0 2100 Type-C, серт. ФСБРутокен ЭЦП 2.0 2100 metal, серт. ФСБРутокен ЭЦП 2.0 2200 64КБ экспортный, серт. ФСБ

Смарт-карты Рутокен ЭЦП 2.0 2100

Модели Рутокен ЭЦП 2.0 в форм-факторе смарт-карты. Сертификаты ФСТЭК и ФСБ. Совместимость со всем программным обеспечением, которое поддерживает USB-токены Рутокен ЭЦП 2.0. Индивидуальное исполнение, персонализация, изготовление на собственном производстве.

- Смарт-карта Рутокен ЭЦП 2.0 2100

- Смарт-карта Рутокен ЭЦП 2.0 2100, серт. ФСБ

- Смарт-карта Рутокен ЭЦП 2.0 2100, серт. ФСТЭК

Рутокен ЭЦП 2.0 3000

Новое поколение, которое имеет наиболее широкие возможности, но сохраняет все преимущества базовых моделей. В семейство Рутокен ЭЦП 2.0 3000 добавлена поддержка протокола SESPAKE (ФКН2). Устройства доступны в форм-факторах классического USB, micro, USB Type-C и сертифицированы ФСБ России.

-

Рутокен ЭЦП 2.0 3000, серт. ФСБ

- Рутокен ЭЦП 2.0 3000 micro, серт. ФСБ

- Рутокен ЭЦП 2.0 3000 Type-C, серт. ФСБРутокен ЭЦП 2.0 3000, серт. ФСБРутокен ЭЦП 2.0 3000 micro, серт. ФСБРутокен ЭЦП 2.0 3000 Type-C, серт. ФСБРутокен ЭЦП 2.0 3000 128КБ экспортный, серт. ФСБ

Рутокен ЭЦП 2.0 Touch

Снято с производства Предназначен для строгой двухфакторной аутентификации и работы с электронной подписью. Оснащен сенсорной кнопкой для подтверждения пользователем операций ЭП. Применяется в системах с высокими требованиями к информационной безопасности: в дистанционном банковском обслуживании и электронном документообороте в государственном секторе и др. Имеет сертификат ФСБ России.

Рутокен ЭЦП 2.0

Снято с производства Семейство Рутокен ЭЦП 2.0 [2000] является базовым в линейке Рутокен ЭЦП. Устройства предназначены для строгой двухфакторной аутентификации и работы с электронной подписью. Совместимость с подавляющим большинством российских средств электронной подписи и систем защиты от НСД. Сертификаты ФСТЭК и ФСБ России.

Рутокен ЭЦП 2.0 с RFID-метками

Все модели Рутокен ЭЦП 2.0 в полноразмерном корпусе могут поставляться с интегрированными в корпус RFID-метками. Такие комбинированные устройства позволяют решить задачу как разграничения доступа к информационным ресурсам, так физического доступа в охраняемые помещения. RFID-метки стандартов EM-Marine, Mifare или HID.

Для чего нужен Рутокен ЭЦП 2.0

Рутокен ЭЦП 2.0 предназначен для безопасной двухфакторной аутентификации пользователей, генерации и защищенного хранения ключей шифрования, ключей электронной подписи, цифровых сертификатов и других данных, а так же для выполнения шифрования и электронной подписи «на борту» устройства.

Аппаратная реализация национальных стандартов электронной подписи, шифрования и хэширования позволяет использовать Рутокен ЭЦП 2.0 в качестве интеллектуального ключевого носителя и средства электронной подписи в российских системах PKI, в системах юридически значимого электронного документооборота и в других информационных системах, использующих технологии электронной подписи.

Рутокен ЭЦП 2.0 позволяет выполнять криптографические операции таким образом, что закрытая ключевая информация никогда не покидает пределы токена. Таким образом, исключается возможность компрометации ключа и увеличивается общая безопасность информационной системы.

Как работает Рутокен ЭЦП 2.0

Рутокен ЭЦП 2.0 обеспечивает двухфакторную аутентификацию в компьютерных системах. Для успешной аутентификации требуется выполнение двух условий: знание пользователем PIN-кода и физическое наличие самого идентификатора. Это обеспечивает гораздо более высокий уровень безопасности по сравнению с традиционным доступом по паролю.

Основу Рутокен ЭЦП 2.0 составляет современный защищенный микроконтроллер и встроенная защищенная память, в которой безопасно хранятся данные пользователя: пароли, ключи шифрования и подписи, сертификаты и другие данные.

Электронный идентификатор Рутокен ЭЦП 2.0 поддерживает основные российские и международные стандарты в области информационной безопасности. Это позволяет легко, без дополнительных усилий, встраивать его поддержку в существующие информационные системы.

- Замена парольной аутентификации при доступе к БД, Web-серверам, VPN-сетям и security-ориентированным приложениям на двухфакторную программно-аппаратную аутентификацию.

- Аутентификация при доступе к почтовым серверам, серверам баз данных, Web-серверам, файл-серверам.

- Надежная аутентификация при удаленном администрировании и т. п.

- Аппаратная реализация электронной подписи.

- Использование ключевой информации для выполнения криптографических операций на самом устройстве без возможности выдачи наружу закрытой ключевой информации.

- Сгенерированные на токене ключи не могут быть скопированы.

- При утере или краже токена безопасность не нарушается: для доступа к информации требуется PIN-код.

- Защита электронной переписки: шифрование почты, электронная подпись почтовых отправлений.

- Защита доступа к компьютеру и в домен локальной сети.

- Возможность шифрования данных на дисках.

- Использование в качестве интеллектуального ключевого носителя в разнообразных информационных системах, использующих технологии электронной подписи.

- Использование в качестве полноценного устройства шифрования и электронной подписи в криптографических сервис-провайдерах, системах защищенного документооборота, в ПО для шифрования логических дисков и т. д.

- Использование в корпоративных системах для надежного хранения служебной информации, персональной информации пользователей, паролей, ключей шифрования, цифровых сертификатов и любой другой конфиденциальной информации.

- Использование в качестве единого идентификационного устройства для доступа пользователя к разным элементам корпоративной системы.

- Поддержка алгоритмов ГОСТ Р 34.10-2001 и ГОСТ Р 34.10-2012 (256 и 512 бит): генерация ключевых пар с проверкой качества, формирование и проверка электронной подписи, срок действия закрытых ключей до 3-х лет.

- Поддержка алгоритмов ГОСТ Р 34.11-94 и ГОСТ Р 34.11-2012 (256 и 512 бит): вычисление значения хэш-функции данных, в том числе с возможностью последующего формирования ЭЦП.

- Поддержка алгоритма ГОСТ 28147-89: генерация ключей шифрования, шифрование данных в режимах простой замены, гаммирования и гаммирования с обратной связью, вычисление и проверка криптографической контрольной суммы данных (имитовставки ГОСТ).

- Выработка сессионных ключей (ключей парной связи): по схеме VKO GOST R 34.10-2001 (RFC 4357) и VKO GOST R 34.10-2012 (RFC 7836), расшифрование по схеме EC El-Gamal.

- Поддержка алгоритма RSA: поддержка ключей размером до 2048 бит, генерация ключевых пар с настраиваемой проверкой качества, импорт ключевых пар, формирование электронной подписи.

- Генерация последовательности случайных чисел требуемой длины.

- Электронная подпись ГОСТ 34.10-2012 (256): 0,3 сек.

- Электронная подпись ГОСТ 34.10-2012 (512): 1,2 сек.

- Электронная подпись ГОСТ Р 34.10-2001: 0,3 сек.

- Скорость хеширования ГОСТ Р 34.11-2012 (256 и 512): до 22 КБ/сек.

- Скорость хеширования ГОСТ Р 34.11-94: до 81 КБ/сек.

- Скорость шифрования ГОСТ 28147-89: до 109 КБ/сек.

- Возможность создания специальной неудаляемой ключевой пары устройства.

- Ведение неубывающего счетчика операций электронной подписи.

- Доверенное считывание значения неубывающего счетчика, подтвержденное электронной подписью.

- Журналирование операций электронной подписи, фиксация критических параметров электронной подписи и окружения.

- Доверенное получение журнала операций, подтвержденное электронной подписью.

- Двухфакторная аутентификация: по предъявлению самого идентификатора и по предъявлению уникального PIN-кода.

- Поддержка 3 категорий владельцев: Администратор, Пользователь, Гость.

- Поддержка 2-х Глобальных PIN-кодов: Администратора и Пользователя.

- Поддержка Локальных PIN-кодов для защиты конкретных объектов (например, контейнеров сертификатов) в памяти устройства.

- Настраиваемый минимальный размер PIN-кода (для любого PIN-кода настраивается независимо).

- Поддержка комбинированной аутентификации: по схеме «Администратор или Пользователь» и аутентификация по Глобальным PIN-кодам в сочетании с аутентификацией по Локальным PIN-кодам.

- Создание локальных PIN-кодов для дополнительной защиты части ключевой информации, хранящейся на токене. Возможность одновременной работы с несколькими локальными PIN-кодами (до 7 шт.).

- Ограничение числа попыток ввода PIN-кода.

- Индикация факта смены Глобальных PIN-кодов с PIN кодов по-умолчанию на оригинальные.

- Встроенная файловая структура по ISO/IEC 7816-4.

- Число файловых объектов внутри папки – до 255 включительно.

- Использование File Allocation Table (FAT) для оптимального размещения файловых объектов в памяти.

- Уровень вложенности папок ограничен объемом свободной памяти для файловой системы.

- Хранение закрытых и симметричных ключей без возможности их экспорта из устройства.

- Использование Security Environment для удобной настройки параметров криптографических операций.

- Использование файлов Rutoken Special File (RSF-файлов) для хранения ключевой информации: ключей шифрования, сертификатов и т. п.

- Использование предопределенных папок для хранения разных видов ключевой информации с автоматическим выбором нужной папки при создании и использовании RSF-файлов.

- Возможность изменения политики смены PIN-кода пользователя. Смена может быть доступна Пользователю, Администратору или обеим ролям одновременно.

- Протокол обмена по ISO 7816-12.

- Поддержка USB CCID: работа без установки драйверов устройства в современных версиях ОС.

- Поддержка PC/SC.

- Microsoft Crypto API.

- Microsoft SmartCard API.

- PKCS#11 (включая российский профиль).

- Контроль целостности микропрограммы (прошивки) Рутокен ЭЦП.

- Контроль целостности системных областей памяти.

- Проверка целостности RSF-файлов перед любым их использованием.

- Счетчики изменений в файловой структуре и изменений любых PIN-кодов для контроля несанкционированных изменений.

- Проверка правильности функционирования криптографических алгоритмов.

- Светодиодный индикатор с режимами работы: готовность к работе, выполнение операции, нарушения в системной области памяти.

- Современный защищенный микроконтроллер.

- Идентификация с помощью 32-битного уникального серийного номера.

- Поддержка операционных систем:

- Microsoft Windows 11/10/8.1/2019/2022/11/10/8.1/2019/2016/2012R2/8/2012/7/2008R2/Vista/2008/XP/2003

- GNU/Linux

- Apple macOS/OSX

- Собственный CSP со стандартным набором интерфейсов и функций API.

- Возможность интеграции в smartcard-ориентированные программные продукты.

- Библиотека minidriver для интеграции с Microsoft Base SmartCard Cryptoprovider.

- Подробная информация о продукте

- Поддержка алгоритмов ГОСТ Р 34.10-2001 и ГОСТ Р 34.10-2012(256 и 512 бит): генерация ключевых пар с проверкой качества, формирование и проверка электронной подписи, срок действия закрытых ключей до 3-х лет.

- Поддержка алгоритмов ГОСТ Р 34.11-94 и ГОСТ Р 34.11-2012: вычисление значения хэш-функции данных, в том числе с возможностью последующего формирования ЭЦП.

- Поддержка алгоритма ГОСТ 28147-89: генерация ключей шифрования, шифрование данных в режимах простой замены, гаммирования и гаммирования с обратной связью, вычисление и проверка криптографической контрольной суммы данных (имитовставки ГОСТ).

- Выработка сессионных ключей (ключей парной связи): по схеме VKO GOST R 34.10-2001 (RFC 4357) и VKO GOST R 34.10-2012 (RFC 7836), расшифрование по схеме EC El-Gamal.

- Поддержка алгоритма RSA: поддержка ключей размером до 2048 бит, генерация ключевых пар с настраиваемой проверкой качества, импорт ключевых пар, формирование электронной подписи.

- Генерация последовательности случайных чисел требуемой длины.

- Двухфакторная аутентификация: по предъявлению самого идентификатора и по предъявлению уникального PIN-кода.

- Поддержка 3 категорий владельцев: Администратор, Пользователь, Гость.

- Поддержка 2-х Глобальных PIN-кодов: Администратора и Пользователя.

- Поддержка Локальных PIN-кодов для защиты конкретных объектов (например, контейнеров сертификатов) в памяти устройства.

- Настраиваемый минимальный размер PIN-кода (для любого PIN-кода настраивается независимо).

- Поддержка комбинированной аутентификации: по схеме «Администратор или Пользователь» и аутентификация по Глобальным PIN-кодам в сочетании с аутентификацией по Локальным PIN-кодам.

- Создание локальных PIN-кодов для дополнительной защиты части ключевой информации, хранящейся на токене. Возможность одновременной работы с несколькими локальными PIN-кодами (до 7 шт.).

- Ограничение числа попыток ввода PIN-кода.

- Индикация факта смены Глобальных PIN-кодов с умалчиваемых на оригинальные.

- Встроенная файловая структура по ISO/IEC 7816-4.

- Число файловых объектов внутри папки – до 255 включительно.

- Использование File Allocation Table (FAT) для оптимального размещения файловых объектов в памяти.

- Уровень вложенности папок ограничен объемом свободной памяти для файловой системы.

- Хранение закрытых и симметричных ключей без возможности их экспорта из устройства.

- Использование Security Environment для удобной настройки параметров криптографических операций.

- Использование файлов Rutoken Special File (RSF-файлов) для хранения ключевой информации: ключей шифрования, сертификатов и т. п.

- Использование предопределенных папок для хранения разных видов ключевой информации с автоматическим выбором нужной папки при создании и использовании RSF-файлов.

- Возможность изменения политики смены PIN-кода пользователя. Смена может быть доступна Пользователю, Администратору или обеим ролям одновременно.

- Физический интерфейс ISO/IEC 7816-3, протокол T=0.

- Поддержка PC/SC.

- Microsoft Crypto API.

- Microsoft SmartCard API.

- PKCS#11 (включая российский профиль).

- Контроль целостности микропрограммы (прошивки) Рутокен ЭЦП.

- Контроль целостности системных областей памяти.

- Проверка целостности RSF-файлов перед любым их использованием.

- Счетчики изменений в файловой структуре и изменений любых PIN-кодов для контроля несанкционированных изменений.

- Проверка правильности функционирования криптографических алгоритмов.

- Светодиодный индикатор с режимами работы: готовность к работе, выполнение операции, нарушения в системной области памяти.

- Современный защищенный микроконтроллер.

- Идентификация с помощью 32-битного уникального серийного номера.

- Поддержка операционных систем:

- Microsoft Windows 2022/11/10/8.1/2019/2016/2012R2/8/2012/7/2008R2/Vista/2008/XP/2003

- GNU/Linux

- Apple macOS/OSX

- Собственный CSP со стандартным набором интерфейсов и функций API.

- Возможность интеграции в smartcard-ориентированные программные продукты.

- Библиотека minidriver для интеграции с Microsoft Base SmartCard Cryptoprovider.

- Подробная информация о продукте

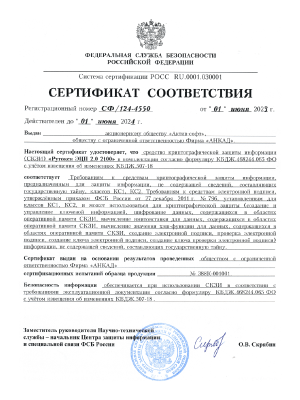

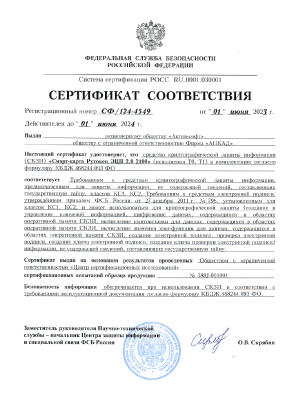

Сертификат на СКЗИ Рутокен ЭЦП 2.0 2100 №СФ/124-4550

Удостоверяет, что СКЗИ Рутокен ЭЦП 2.0 2100 соответствует требованиям ГОСТ 28147-89, ГОСТ Р 34.10-2012, ГОСТ Р 34.11-2012, требованиям к СКЗИ и средствам электронной подписи классов КС1, КС2 и может использоваться для генерации и управления ключевой информацией, шифрования, хеширования и реализации функций электронной подписи (создание электронной подписи, проверка электронной подписи, создание ключа электронной подписи, создание ключа проверки электронной подписи) в соответствии с Федеральным законом от 6 апреля 2011 г. № 63-ФЗ «Об электронной подписи».

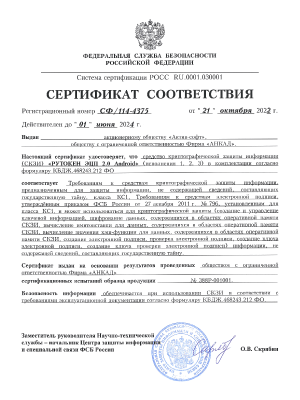

Сертификат на СКЗИ Рутокен ЭЦП 2.0 Android №СФ/114-4375

Удостоверяет, что СКЗИ Рутокен ЭЦП 2.0 Android соответствует требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащей сведений, составляющих государственную тайну, классов КС1, КС2 и удовлетворяет требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2001г. №796, установленным для класса КС1 и может использоваться для криптографической защиты информации, не содержащей сведений, составляющих государственную тайну.

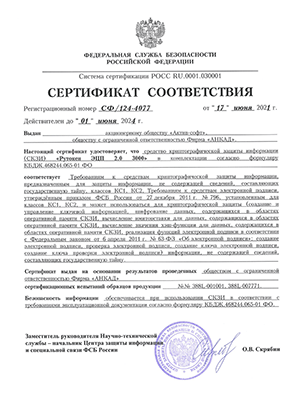

Сертификат на СКЗИ Рутокен ЭЦП 2.0 3000 №СФ/124-4077

Удостоверяет, что СКЗИ Рутокен ЭЦП 2.0 3000 соответствует требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащей сведений, составляющих государственную тайну, классов КС1, КС2 и удовлетворяет требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2001г. №796, установленным для класса КС1, КС2 и может использоваться для криптографической защиты информации, не содержащей сведений, составляющих государственную тайну.

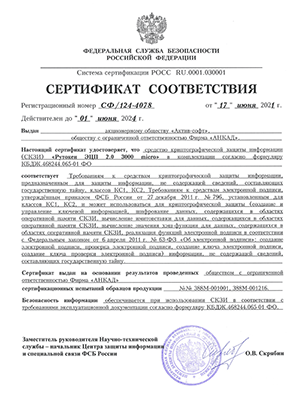

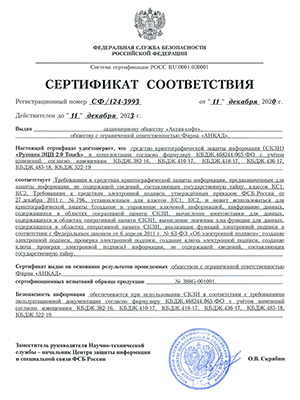

Сертификат на СКЗИ Рутокен ЭЦП 2.0 3000 micro №СФ/124-4078

Удостоверяет, что СКЗИ Рутокен ЭЦП 2.0 3000 micro соответствует требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащей сведений, составляющих государственную тайну, классов КС1, КС2 и удовлетворяет требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2001г. №796, установленным для класса КС1, КС2 и может использоваться для криптографической защиты информации, не содержащей сведений, составляющих государственную тайну.

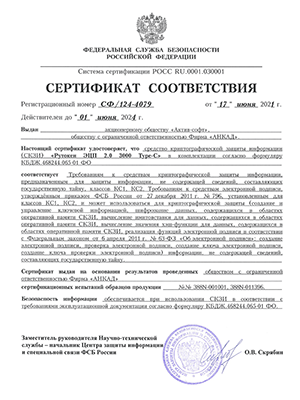

Сертификат на СКЗИ Рутокен ЭЦП 2.0 3000 Type-C №СФ/124-4079

Удостоверяет, что СКЗИ Рутокен ЭЦП 2.0 3000 Type-C соответствует требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащей сведений, составляющих государственную тайну, классов КС1, КС2 и удовлетворяет требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2001г. №796, установленным для класса КС1, КС2 и может использоваться для криптографической защиты информации, не содержащей сведений, составляющих государственную тайну.

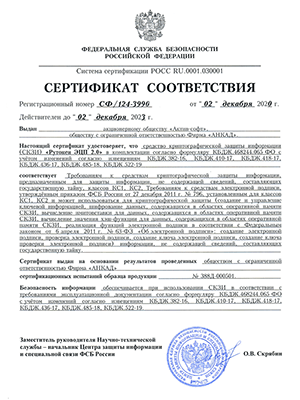

Сертификат на СКЗИ Рутокен ЭЦП 2.0 №СФ/124-3990

Удостоверяет, что СКЗИ Рутокен ЭЦП 2.0 соответствует требованиям ГОСТ 28147-89, ГОСТ Р 34.10-2012, ГОСТ Р 34.11-2012, требованиям к СКЗИ и средствам электронной подписи классов КС1, КС2 и может использоваться для генерации и управления ключевой информацией, шифрования, хеширования и реализации функций электронной подписи (создание электронной подписи, проверка электронной подписи, создание ключа электронной подписи, создание ключа проверки электронной подписи) в соответствии с Федеральным законом от 6 апреля 2011 г. № 63-ФЗ «Об электронной подписи».

Сертификат на СКЗИ Смарт-карта Рутокен ЭЦП 2.0 №СФ/124-4549

Удостоверяет, что СКЗИ Смарт-карта Рутокен ЭЦП 2.0 2100 реализует алгоритмы ГОСТ Р 28147-89, ГОСТ Р 34.10-2012, ГОСТ Р 34.11-2012 и удовлетворяет требованиям ФСБ России к средствам криптографической защиты информации класса КС1, КС2, требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2001г. №796, установленным для класса КС1, КС2, и может использоваться для криптографической защиты информации.

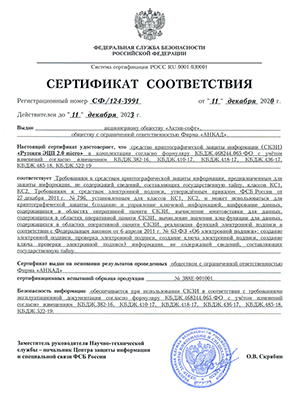

Сертификат на СКЗИ Рутокен ЭЦП 2.0 micro №СФ/124-3991

Удостоверяет, что СКЗИ Рутокен ЭЦП 2.0 micro реализует алгоритмы ГОСТ Р 34.11-94, ГОСТ Р 34.11-2012, ГОСТ Р 34.10-2001, ГОСТ Р 34.10-2012, ГОСТ 28147-89 и удовлетворяет требованиям ФСБ России к шифровальным (криптографическим) средствам класса КС1, КС2, требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27.12.2001г. №796, установленным для класса КС1, КС2, а также может использоваться для реализации функций электронной подписи (создание электронной подписи, проверка электронной подписи, создание ключа электронной подписи, создание ключа проверки электронной подписи) в соответствии с Федеральным законом от 6.04.2011 г. № 63-ФЗ «Об электронной подписи».

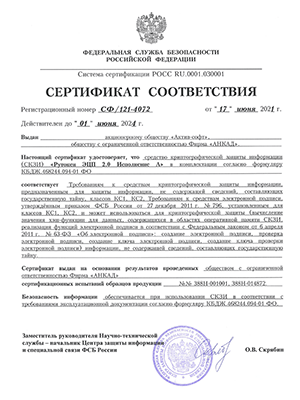

Сертификат на СКЗИ Рутокен ЭЦП 2.0 исп.А №СФ/121-4072

Удостоверяет, что новое исполнение СКЗИ «Рутокен ЭЦП 2.0 исполнение А» реализует алгоритмы ГОСТ Р 34.11-94, ГОСТ Р 34.10-2001, ГОСТ Р 34.10-2012, ГОСТ Р 34.11-2012 и удовлетворяет требованиям ФСБ России к средствам криптографической защиты информации класса КС1, КС2, требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2001г. №796, установленным для класса КС1, КС2.

Сертификат на СКЗИ Рутокен ЭЦП 2.0 Touch №СФ/124-3993

Удостоверяет, что СКЗИ Рутокен ЭЦП 2.0 Touch реализует алгоритмы ГОСТ Р 34.11-94, ГОСТ Р 34.11-2012, ГОСТ Р 34.10-2001, ГОСТ Р 34.10-2012, ГОСТ 28147-89 и удовлетворяет требованиям ФСБ России к шифровальным (криптографическим) средствам класса КС1, КС2, требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27.12.2001г. №796, установленным для класса КС1, КС2, а также может использоваться для реализации функций электронной подписи (создание электронной подписи, проверка электронной подписи, создание ключа электронной подписи, создание ключа проверки электронной подписи) в соответствии с Федеральным законом от 6.04.2011 г. № 63-ФЗ «Об электронной подписи».

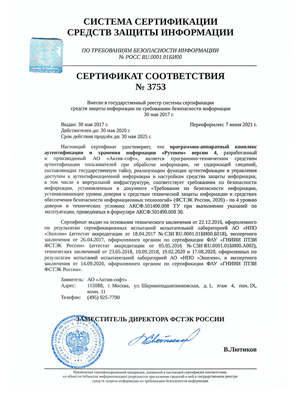

Сертификат на ПАК «Рутокен» №3753 ФСТЭК РФ

Подтверждает, что программно-аппаратный комплекс «Рутокен» является программно-техническим средством аутентификации пользователей при обработке информации, не содержащей сведений, составляющих государственную тайну. ПАК «Рутокен» реализует функции аутентификации и управления доступом к аутентификационной информации и настройкам СЗИ, в том числе в виртуальной инфраструктуре, и соответствует требованиям технических условий и руководящих документов по четвертому уровню доверия, согласно «Требованиям по безопасности информации, устанавливающим уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий».

Установить драйвер Рутокена

Чтобы компьютер мог работать с электронной подписью, которая хранится на Рутокене, установите драйвер носителя для работы с КриптоПро CSP. Порядок действий зависит от вашей операционной системы.

Запустите мастер настройки рабочего места. Он установит не только драйвер, но и другое програмное обеспечение, которое требуется для работы с ЭП.

Если хотите установить драйвер вручную:

- Скачайте дистрибутив драйвера «Рутокен для Windows». Следуйте инструкциям мастера установки. При необходимости перезагрузите компьютер.

- Все считыватели должны добавиться автоматически, если этого не произошло, добавьте Рутокен как считыватель.

- Считыватель Рутокен определяется СКЗИ как «Aktiv Co. ruToken 0», «Aktiv Co. ruToken 1», «Aktiv Co. ruToken 2». Имя зависит от того, к какому USB-порту подключен носитель.

Определите модель носителя

Подключите Рутокен к компьютеру,

откройте приложение «Терминал»

и введите команду «lsusb». Модель будет указана в одной из строк.

Закройте приложение «Терминал» и отключите носитель от ПК.

Настройте работу Рутокена

Порядок действий зависит от модели:

- Рутокен S — скачайте драйвер с сайта производителя, запустите его и следуйте указаниям мастера. Когда процесс завершится, подключите носитель в свободный usb-порт. Если вы будете работать с Рутокеном на виртуальной ОС MS Windows, то устанавливать драйверы Рутокен для Linux не нужно.

- Рутокен Lite, Рутокен ЭЦП 2.0 или 3.0 — драйвер не требуется, если установлена библиотека libccid версии выше 1.4.2. В этом случае просто подключите носитель к ПК и проверьте работу Рутокена. Для работы в стабильных или устаревших дистрибутивах, измените конфигурационный файл .

Проверьте работу носителя

- Подключите устройство к компьютеру.

- В приложении «Терминал» введите команду:

На операционной системе MacOS начиная с версии 10.7 Рутокен Lite и ЭЦП 2.0 определяется автоматически — просто вставьте носитель в компьютер. Для Рутокен S установите драйвер носителя.

- Скачайте драйвер Рутокен S для Мас OS и запустите файл *.pkg.

- На третьем шаге мастера нажмите «Установить».