Установка и включение или отключение аутентификации

Консоль управления сервером Application Virtualization Server позволяет включить или отключить проверка подлинности Windows, что позволяет определить, кто имеет доступ к системе. Для настройки и отключения проверки подлинности в области результатов политик поставщика консоли можно использовать следующие процедуры.

Примечание Обычно проверка подлинности настраиваются при добавлении политики поставщика с помощью мастера создания политики поставщика.

Настройка проверки подлинности

- Щелкните узел «Политики поставщика «, чтобы отобразить список политик поставщика в области результатов .

- Щелкните правой кнопкой мыши политику поставщика и выберите «Свойства».

- Выберите вкладку «Конвейер поставщика «.

- Убедитесь, что установлен флажок «Проверка подлинности».

- Выберите уровень проверки подлинности из раскрывающегося списка.

- Нажмите кнопку «Применить » или «ОК».

Включение или отключение проверки подлинности

- Щелкните узел «Политики поставщика «, чтобы отобразить список политик поставщика в области результатов .

- Щелкните правой кнопкой мыши политику поставщика и выберите «Свойства».

- Выберите вкладку «Конвейер поставщика «.

- Установите флажок « Проверка подлинности», чтобы включить проверку подлинности. Снимите флажок, чтобы отключить его.

RDP: произошла ошибка проверки подлинности, функция не поддерживается

01.12.2023

itpro

Windows 10, Windows 7, Windows Server 2012 R2, Вопросы и ответы

комментариев 18

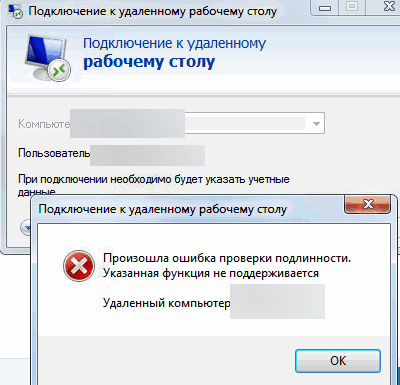

При подключении к рабочему столу удаленного компьютера с помощью встроенного RDP клиента (mstsc.exe) может появится ошибка:

Произошла ошибка проверки подлинности. Указанная функция не поддерживается.

An authentication error has occurred. The function requested is not supported.

Данная ошибка связана с тем, что Windows по-умолчанию блокирует RDP подключения к удаленным компьютерам, на которых используется уязвимая версия протокола CredSSP (CVE-2018-0886). Протокол CredSSP (Credential Security Support Provider) используется для пре-аутентификации пользователей, когда для RDP доступа включен протокол NLA (Network Level Authentication / Проверка подлинности на уровне сети). Microsoft выпустило обновление для уязвимости CredSSP в 2018 г (https://support.microsoft.com/en-us/topic/credssp-updates-for-cve-2018-0886-5cbf9e5f-dc6d-744f-9e97-7ba400d6d3ea), но какой-то причине это обновление не установлено на удаленном хосте, к которому вы пытаетесь подключиться.

Как исправить ошибку проверки подлинности RDP?

Что нужно сделать, чтобы исправить ошибку и подключиться к вашему RDP/RDS серверу?

- Все будущие обновления для системы безопасности и другие обновления для Windows 8.1 и Windows Server 2012 R2 требуют установки обновления 2919355. Рекомендуем установить обновление 2919355 на компьютере на базе Windows 8.1 или Windows Server 2012 R2, чтобы получать будущие обновления.

- Если после установки обновления вы установили языковой пакет, необходимо переустановить это обновление. Поэтому мы рекомендуем установить все необходимые языковые пакеты перед установкой обновления. Дополнительные сведения см. в теме «Добавление языковых пакетов в Windows».

- 3177108 MS16-101: описание обновления для системы безопасности для способов проверки подлинности Windows: 9 августа 2016 г.

- 3167679 MS16-101: описание обновления для системы безопасности для способов проверки подлинности Windows: 9 августа 2016 г.

- 3192392 Обновление качества системы безопасности для Windows 8.1 и Windows Server 2012 R2 за октябрь 2016 г.

- 3185331 Ежемесячный процесс обновления качества системы безопасности для приложений Windows 8.1 и Windows Server 2012 R2 за октябрь 2016 г.

- 3192393 Обновление качества системы безопасности для Windows Server 2012 за октябрь 2016 г.

- 3185332 Ежемесячный процесс обновления качества системы безопасности для Windows Server 2012 за октябрь 2016 г.

- 3192391 Обновление качества системы безопасности Windows 7 с sp1 и Windows Server 2008 R2 с Windows Server 2008 R2 с sp1 за октябрь 2016 г.

- 3185330 Ежемесячный обновления качества для Windows 7 с sp1 и Windows Server 2008 R2 SP1 за октябрь 2016 г.

- 3192440 Накопительный итог обновления для Windows 10: 11 октября 2016 г.

- 3194798 Накопительный итог обновления для Windows 10 версии 1607 и Windows Server 2016: 11 октября 2016 г.

- 3192441 Накопительный итог обновления для Windows 10 версии 1511: 11 октября 2016 г.

- 3176492 Накопительный итог обновления для Windows 10: 9 августа 2016 г.

- 3176493 Накопительный итог обновления для Windows 10 версии 1511: 9 августа 2016 г.

- 3176495 Накопительный итог обновления для Windows 10 версии 1607: 9 августа 2016 г.

- 3192440 Накопительный итог обновления для Windows 10: 11 октября 2016 г.

- 3194798 Накопительный итог обновления для Windows 10 версии 1607 и Windows Server 2016: 11 октября 2016 г.

- 3192441 Накопительный итог обновления для Windows 10 версии 1511: 11 октября 2016 г.

-

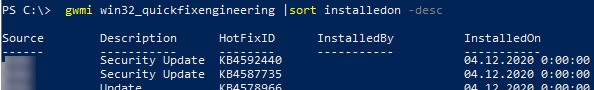

( Рекомендованный способ ) Самый правильный способ решения проблемы – установить последние кумулятивные обновлений безопасности Windows на удаленном компьютере/сервере, к которому вы подключаетесь по RDP. Скорее всего этот компьютер был недавно развернут из старого образа, или на нем отключено служба обновлений Windows. Проверьте последнюю дату установки обновлений Windows с помощью модуля PSWindowsUpdate или командой:

gwmi win32_quickfixengineering |sort installedon -desc

Обновления можно получить автоматически через Windows Update, или вы можете скачать и установить обновления Windows вручную. Нужно установить любое кумулятивное обновления для вашей версии Windows, выпущенное после 2019 года;

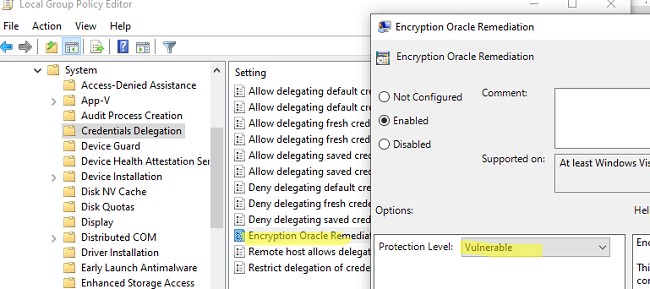

( Не рекомендуется ) Временный способ 1. Вы временно разрешить подключение к RDP серверам с небезопасной версией CredSSP на своем компьютере (клиенте). Для этого нужно изменить ключ реестра AllowEncryptionOracle командой:

REG ADD

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2

или можно изменить настройки локальной политики Encryption OracleRemediation / Исправление уязвимости шифрующего оракула), установив ее значение = Vulnerable / Оставить уязвимость (см. описание в статье Ошибка RDP подключения: CredSSP encryption oracle remediation).

Это позволит вам подключиться к удаленному серверу по RDP и установить последние обновления безопасности ( способ 1 ). После обновления сервера отключите политику или измените значение ключа AllowEncryptionOracle на 0 :

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 0

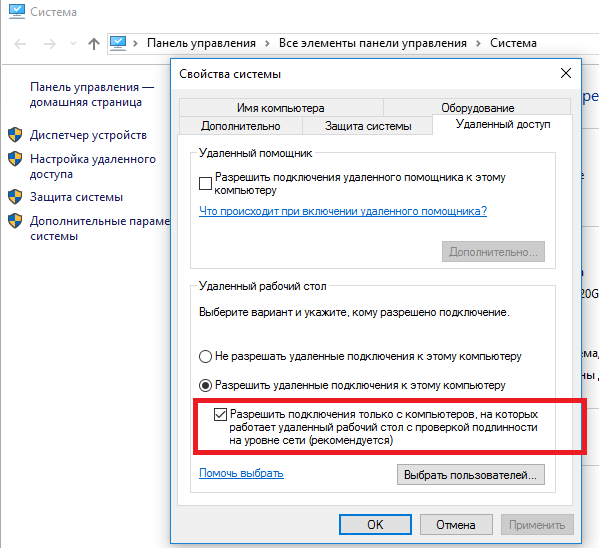

Отключить проверку подлинности уровня сети (NLA) для RDP в Windows

Если на стороне RDP сервера, которому вы подключаетесь, включен NLA, это означает что для преаутентификации RDP пользователей используется протокол CredSPP.

Вы можете отключить Network Level Authentication в свойствах системы (SystemPropertiesRemote.exe) на вкладке Удаленный доступ (Remote), сняв галку «Разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети / Allow connection only from computers running Remote Desktop with Network Level Authentication (recommended)».

В Windows 7 эта опция называется по-другому. На вкладке Удаленный доступ нужно выбрать опцию «Разрешить подключения от компьютеров с любой версией удаленного рабочего стола (опасный) / Allow connections from computers running any version of Remote Desktop (less secure)».

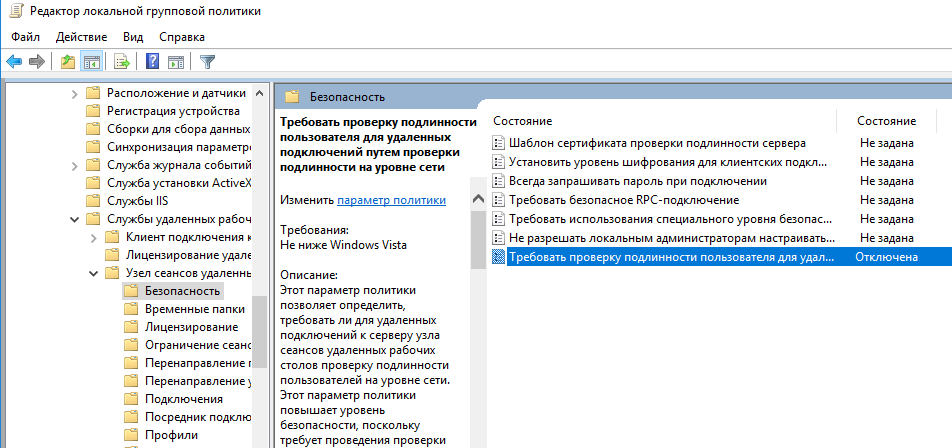

Также можно отключить проверку подлинности на уровне сети (NLA) с помощью редактора локальной групповой политики.

Для этого перейдите в разделе Конфигурация компьютера –> Административные шаблоны –> Компоненты Windows –> Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов –> Безопасность (Computer Configuration –> Administrative Templates –> Windows Components –> Remote Desktop Services – Remote Desktop Session Host –> Security), отключите политику Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети (Require user authentication for remote connections by using Network Level Authentication).

Также нужно в политике «Требовать использования специального уровня безопасности для удаленных подключений по протоколу RDP» (Require use of specific security layer for remote (RDP) connections) выбрать уровень безопасности (Security Layer) — RDP.

Для применения новых настроек RDP нужно обновить настройки групповых политик ( gpupdate /force ) или перезагрузить компьютер. После этого вы должны успешно подключиться к удаленному рабочему столу сервера.

MS16-101: обновление системы безопасности для методов проверки подлинности Windows: 9 августа 2016 г.

Windows 10 Windows 10, version 1511, all editions Windows 10, version 1607, all editions Windows Server 2012 R2 Datacenter Windows Server 2012 R2 Standard Windows Server 2012 R2 Essentials Windows Server 2012 R2 Foundation Windows 8.1 Enterprise Windows 8.1 Pro Windows 8.1 Windows Server 2012 Datacenter Windows Server 2012 Datacenter Windows Server 2012 Standard Windows Server 2012 Standard Windows Server 2012 Essentials Windows Server 2012 Foundation Windows Server 2012 Foundation Windows Server 2008 R2 Service Pack 1 Windows Server 2008 R2 Datacenter Windows Server 2008 R2 Enterprise Windows Server 2008 R2 Standard Windows Server 2008 R2 Web Edition Windows Server 2008 R2 Foundation Windows 7 Service Pack 1 Windows 7 Ultimate Windows 7 Enterprise Windows 7 Professional Windows 7 Home Premium Windows 7 Home Basic Windows 7 Starter Windows Server 2008 Service Pack 2 Windows Server 2008 Datacenter Windows Server 2008 Enterprise Windows Server 2008 Standard Windows Server 2008 Web Edition Windows Server 2008 Foundation Windows Server 2008 for Itanium-Based Systems Windows Vista Service Pack 2 Windows Vista Ultimate Windows Vista Enterprise Windows Vista Business Windows Vista Home Premium Windows Vista Home Basic Windows Vista Starter Еще. Меньше

В этой статье содержатся сведения о том, как снизить уровень безопасности и отключить функции безопасности на компьютере. Эти действия позволяют решить определенные проблемы. Однако перед внесением изменений рекомендуется взвесить их последствия для безопасности системы. При реализации этого метода обхода примите все необходимые дополнительные меры для защиты своей системы.

Аннотация

Это обновление для системы безопасности устраняет несколько уязвимостей в Microsoft Windows. Эти уязвимости могут привести к повышению привилегий, если злоумышленник запускает специально созданное приложение в системе, которая присоединяется к домену.

Дополнительные информацию о уязвимости см. в бюллетене по безопасности (Майкрософт) MS16-101.

Дополнительная информация

Исправления, не связанные с безопасностью, включенные в это обновление для системы безопасности

Это обновление для системы безопасности также устраняет следующие проблемы, не связанные с безопасностью:

-

Если клиент SMB под управлением Windows 8.1 или Windows Server 2012 R2 подключается к неудаточному узлу, в подключенном к домену сервере Scale Out File Server (SoFS) на кластере без домена, проверка подлинности невозможна. При возникновения этой проблемы может появиться сообщение об ошибке, похожее на следующее:

STATUS_NO_TGT_REPLY

Дополнительные сведения об этом обновлении для системы безопасности

В следующих статьях содержатся дополнительные сведения об этом обновлении для системы безопасности в связи с отдельными версиями продуктов. Эти статьи могут содержать сведения об известных проблемах.

Заменены следующие обновления для системы безопасности:

Ниже следующую информацию о новых обновлениях для системы безопасности, которые заменяют упомянутые выше обновления для системы безопасности.

Известные проблемы в этом обновлении для системы безопасности

-

Известная проблема 1. Обновления системы безопасности, которые предоставляются в MS16-101 и более новых обновлениях, отключать возможность процесса «Провести переговоры» в NTLM при сбое проверки подлинности Kerberos при сбое в операциях смены пароля с кодом ошибки

STATUS_NO_LOGON_SERVERS (0xc000005e). В этом случае может появиться один из следующих кодов ошибок:

| Hexadecimal | Decimal | Symbolic | «Удобно» |

|---|---|---|---|

| 0xc0000388 | 1073740920 | STATUS_DOWNGRADE_DETECTED | Система обнаружила возможную попытку скомпрометировать безопасность. Убедитесь, что вы можете связаться с сервером, на который вы подтвердили проверку подлинности. |

| 0x4f1 | 1265 | ERROR_DOWNGRADE_DETECTED | Система обнаружила возможную попытку скомпрометировать безопасность. Убедитесь, что вы можете связаться с сервером, на который вы подтвердили подлинность. |

Обходное решение: если после установки

MS16-101 смена паролей не удалась, вероятно, изменения паролей раньше были зависят от системы

NTLM из-за сбоя Kerberos. Чтобы успешно изменить пароль с помощью протоколов Kerberos, выполните следующие действия:

-

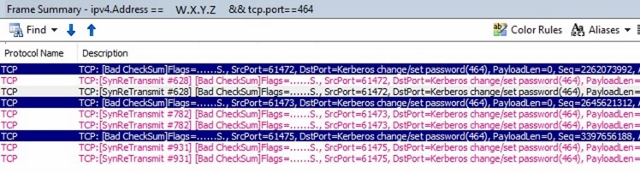

Настройте открытую связь на порте TCP 464 между клиентами, на которые установлена система MS16-101, и контроллером домена, который сбрасывает пароль.

Контроллеры доменов, доступного только для чтения (КОТОРЫЕ), могут самостоятельно сбрасывать пароли, если для пользователя это разрешено политикой репликации паролей . Пользователям, не разрешенным политикой паролей ИЛ, требуется сетевое подключение к контроллеру домена (RWDC) для чтения и записи в домене учетной записи пользователя.

Чтобы проверить, открыт ли порт TCP 464, выполните следующие действия:

-

Создайте эквивалентный фильтр для сетевого монитора. Пример:

STATUS_DOWNGRADE_DETECTED (0x800704F1), если ожидаемый сбой является одним из следующих:

- ERROR_INVALID_PASSWORD

- ERROR_PWD_TOO_SHORT (редко возвращается)

- STATUS_WRONG_PASSWORD

- STATUS_PASSWORD_RESTRICTION

В таблице ниже показано полное сопоставление ошибок.

Указанный сетевой пароль указан неправильно.

Предоставленный пароль слишком короткий для того, чтобы соответствовать политике вашей учетной записи пользователя. У вас должен быть более длительный пароль.

При попытке обновить пароль это состояние возврата указывает на то, что указано неправильное значение текущего пароля.

При попытке обновить пароль это состояние возврата указывает на то, что было нарушено какое-либо правило обновления пароля. Например, пароль может не соответствовать условиям длины.

Система не может обратиться к контроллеру домена для обслуживания запроса на проверку подлинности. Повторите попытку позже.

Система не может обратиться к контроллеру домена для обслуживания запроса на проверку подлинности. Повторите попытку позже.

MS16-101 было повторно выпущено для решения этой проблемы. Установите последнюю версию обновлений для этого бюллетеня, чтобы устранить эту проблему.

В таблице ниже показано полное сопоставление ошибок.

| Hexadecimal | Decimal | Symbolic | «Удобно» |

|---|---|---|---|

| 0x4f1 | 1265 | ERROR_DOWNGRADE_DETECTED | Система не может обратиться к контроллеру домена для обслуживания запроса на проверку подлинности. Повторите попытку позже. |

MS16-101 было повторно выпущено для решения этой проблемы. Установите последнюю версию обновлений для этого бюллетеня, чтобы устранить эту проблему.

Изменения паролей отключенных и заблокированных учетных записей будут работать при использовании других методов, таких как прямо при использовании операции изменения LDAP. Например, для изменения пароля с помощью Set-ADAccountPassword PowerShell используется операция «Изменение LDAP».

Обходным решением для сброса пароля для этих учетных

записей требуется администратор. Это поведение является разработкой после установки MS16-101 и более поздних исправлений.

обновлений MS16-101 и более поздних версий.

В документации Майкрософт говорится, что поддерживается предоставление имени удаленного сервера в параметре domainname функции NetUserChangePassword. Например, функция MSDN NetUserChangePassword говорит о следующем:

domainname [in]

Указатель на постоянную строку, которая указывает имя DNS или NetBIOS удаленного сервера или домена, на котором выполняется функция. Если этот параметр имеет имя NULL, используется домен для регистрации вызываемого вызываемого. Эта инструкция была переподстановлена

ms16-101, если сброс пароля не был сброшен для локальной учетной записи на

локальном компьютере.

MS16-101,удаленных программных изменений пароля локальной учетной записи пользователя и изменения паролей в неподтверченном лесу, происходят сбой.

Эта операция невозмежна, так как операция использует NTLM от системы NTLM, которая больше не поддерживается для нелокальных учетных записей после установки MS16-101.

Для отключения этого изменения предусмотрена запись реестра.

Предупреждение. Это решение может сделать компьютер или сеть более уязвимыми к атакам пользователей-злоумышленников или вредоносных программ, например вирусов. Мы не рекомендуем использовать это решение, но предоставляем эти сведения, чтобы вы могли использовать это решение по собственному усмотрению. Применяя этот метод обхода проблемы, вы действуете на собственный риск.

Раздел, метод или задача ImportantThis содержит действия, которые поймируют, как изменить реестр. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому следует точно выполнять приведенные инструкции. В качестве дополнительной защитной меры перед изменением реестра необходимо создать его резервную копию. Это позволит восстановить реестр в случае возникновения проблем. Дополнительные сведения о создании резервной копии и восстановлении реестра см. в следующей статье базы знаний Майкрософт: 322756Чтобы отключить это изменение, используйте для записи DWORD от

NegoAllowNtlmPwdChangeFallback DWORD значение 1 (одно).

- Выберите в меню Пуск элемент Выполнить, введите в поле Открыть команду regedit и нажмите кнопку ОК.

- Найдите и щелкните следующий подкайп в реестре:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa - В меню Правка выберите пункт Создать, а затем Параметр DWORD.

- Введите имя DWORD введите NegoAllowNtlmPwdChangeFallback и нажмите ввод.

- Щелкните правой кнопкой мыши NegoAllowNtlmPwdChangeFallbackи выберите «Изменить».

- В поле «Значение» введите 1, чтобы отключить это изменение, и нажмите кнопку «ОК».

в связи с чем эта проблема является основной, понятна. В этой статье будут обновляться дополнительные сведения по мере их получения.

Получение и установка обновления

Способ 1. Обновление Windows

Это обновление доступно в Обновлении Windows. Если включить автоматическое обновление, это обновление будет скачино и установлено автоматически. Дополнительные сведения о том, как включить автоматическое обновление, см. в этом

курсе.

Способ 2. Каталог обновлений Майкрософт

Чтобы получить автономный пакет для этого обновления, перейдите на веб-сайт каталога обновлений Майкрософт.

Способ 3. Центр загрузки Майкрософт

Вы можете получить автономный пакет обновления через Центр загрузки Майкрософт. Следуйте инструкциям по установке на странице скачивания, чтобы установить обновление.

В бюллетене по безопасности (Майкрософт) щелкните ссылку для скачивания MS16-101, соответствующую запущенной версии Windows.

Сведения о развертывании обновлений для системы безопасности

Справочная таблица Windows Vista (все выпуски) В следующей таблице содержатся сведения об обновлении системы безопасности

для этого программного обеспечения.

Имена файлов обновлений для системы безопасности

Для всех поддерживаемых 32-битных версий Windows Vista:

Windows6.0-KB3167679-x86.msu

Для всех поддерживаемых выпусков Windows Vista на базе x64:

Windows6.0-KB3167679-x64.msu

После применения этого обновления для системы безопасности необходимо перезапустить систему.

Сведения об удалении

WUSA.exe не поддерживает обновление. Чтобы удалить обновление, установленное приложением WUSA, щелкните панель управления ивыберите «Безопасность». В Windows Update щелкните «Просмотретьустановленные обновления» и выберите в списке обновления.

Сведения о файлах

См. статью 3167679 базы знаний Майкрософт

Проверка ключа реестра

Обратите внимание, что это обновление не добавляет ключ реестра для проверки его присутствия.

Справочная таблица Windows Server 2008 (все выпуски) Следующая таблица содержит сведения об обновлении системы безопасности

для этого программного обеспечения.

Имена файлов обновлений для системы безопасности

Для всех поддерживаемых 32-битных выпусков Windows Server 2008:

Windows6.0-KB3167679-x86.msu

Для всех поддерживаемых выпусков Windows Server 2008 на базе

x64: Windows6.0-KB3167679-x64.msu

Для всех поддерживаемых выпусков Windows Server 2008 на основе Itanium:

Windows6.0-KB3167679-ia64.msu

После применения этого обновления для системы безопасности необходимо перезапустить систему.

Сведения об удалении

WUSA.exe не поддерживает обновление. Чтобы удалить обновление, установленное приложением WUSA, щелкните панель управления ивыберите «Безопасность». В Windows Update щелкните «Просмотретьустановленные обновления» и выберите в списке обновления.

Сведения о файлах

См. статью 3167679 базы знаний Майкрософт

Windows 7 (все выпуски)Эта таблица содержит сведения об обновлении

системы безопасности для этого программного обеспечения.

Имя файла обновления для системы безопасности

Для всех поддерживаемых 32-битных выпусков Windows 7:

Windows6.1-KB3192391-x86.msu

Security

Для всех поддерживаемых 32-битных выпусков Windows 7

Windows6.1-KB3185330-x86.msu

Monthly Rollup

Для всех поддерживаемых выпусков Windows 7 на базе x64:

Windows6.1-KB3192391-x64.msu

Security

Для всех поддерживаемых выпусков Windows 7 на базе x64:

Windows6.1-KB3185330-x64.msu

Monthly Rollup

После применения этого обновления для системы безопасности необходимо перезапустить систему.

Сведения об удалении

Чтобы удалить обновление, установленное приложением WUSA, используйте переключатель установки /Uninstall или щелкните панель управления ивыберите «Система и безопасность». В Области «Обновление Windows»щелкните «Просмотреть установленные обновления» и выберите в списке обновления.

Сведения о файлах

Проверка ключа реестра

Обратите внимание, что это обновление не добавляет реестр для проверки его установки.

Windows Server 2008 R2 (все выпуски)Эта таблица содержит сведения

об обновлении системы безопасности для этого программного обеспечения.

Имя файла обновления для системы безопасности

Для всех поддерживаемых выпусков Windows Server 2008 R2 на базе

x64: Windows6.1-KB3192391-x64.msu

Security

Для всех поддерживаемых выпусков Windows Server 2008 R2 на базе

x64: Windows6.1-KB3185330-x64.msu

Monthly Rollup

Для всех поддерживаемых выпусков Windows Server 2008 R2 на основе Itanium:

Windows6.1-KB3192391-ia64.msu

Security

Для всех поддерживаемых выпусков Windows Server 2008 R2 на основе Itanium:

Windows6.1-KB3185330-ia64.msu

Monthly Rollup

После применения этого обновления для системы безопасности необходимо перезапустить систему.

Сведения об удалении

Чтобы удалить обновление, установленное приложением WUSA, используйте переключатель установки /Uninstall или щелкните панель управления, выберите «Система и безопасность», а затем в группе «Обновление Windows» щелкните «Просмотреть установленные обновления» и выберите в списке обновления.

Сведения о файлах

Проверка ключа реестра

Обратите внимание, что для проверки наличия этого обновления не существует ключа реестра.

Windows 8.1 (все выпуски)Справочная таблица ниже содержит сведения об обновлении

системы безопасности для этого программного обеспечения.

Имя файла обновления для системы безопасности

Для всех поддерживаемых 32-Windows 8.1:

Windows8.1-KB3192392-x86.msu

Security

Для всех поддерживаемых 32-Windows 8.1:

Windows8.1-KB3185331-x86.msu

Monthly Rollup

Для всех поддерживаемых выпусков Windows 8.1 на базе x64:

Windows8.1-KB3192392-x64.msu

Security

Для всех поддерживаемых выпусков Windows 8.1 на базе x64:

Windows8.1-KB3185331-x64.msu

Monthly Rollup

После применения этого обновления для системы безопасности необходимо перезапустить систему.

Сведения об удалении

Чтобы удалить обновление, установленное приложением WUSA, используйте переключатель установки /Uninstall или щелкните панель управления,выберите «Система и безопасность» и щелкните «Обновление Windows». В области «См. также» щелкните «Установленные обновления» и выберите в списке обновления.

Сведения о файлах

Проверка ключа реестра

Обратите внимание, что это обновление не добавляет реестр для проверки его установки.

Windows Server 2012 и Windows Server 2012 R2 (все выпуски). Эта таблица содержит сведения об обновлении системы безопасности для

этого программного обеспечения.

Имя файла обновления для системы безопасности

Для всех поддерживаемых выпусков Windows Server 2012:

Windows8-RT-KB3192393-x64.msu

Security

Для всех поддерживаемых выпусков Windows Server 2012:

Windows8-RT-KB3185332-x64.msu

Monthly Rollup

Для всех поддерживаемых выпусков Windows Server 2012 R2:

Windows8.1-KB3192392-x64.msu

Security

Для всех поддерживаемых выпусков Windows Server 2012 R2:

Windows8.1-KB3185331-x64.msu

Monthly Rollup

После применения этого обновления для системы необходимо перезапустить систему.

Сведения об удалении

Чтобы удалить обновление, установленное приложением WUSA, используйте переключатель установки /Uninstall или щелкните панель управления, щелкните «Система и безопасность», выберите «Обновление Windows», а затем в группе «См. также» щелкните «Установленные обновления» и выберите в списке обновления.

Сведения о файлах

Проверка ключа реестра

Обратите внимание, что ключ реестра не существует для проверки наличия этого обновления.

Windows 10 (все выпуски)Эта таблица содержит сведения

об обновлении системы безопасности для этого программного обеспечения.

Имя файла обновления для системы безопасности

Для всех поддерживаемых 32-битных выпусков Windows

10: Windows10.0-KB3192440-x86.msu

Для всех поддерживаемых выпусков Windows 10 на базе x64:

Windows10.0-KB3192440-x64.msu

Для всех поддерживаемых 32-битных выпусков Windows 10 версии 1511:

Windows10.0-Kb3192441-x86.msu

Для всех поддерживаемых выпусков Windows 10 версии 1511 на базе x64:

Windows10.0-Kb3192441-x64.msu

Для всех поддерживаемых 32-битных выпусков Windows 10 версии 1607:

Windows10.0-KB3194798-x86.msu

Для всех поддерживаемых выпусков Windows 10 версии 1607 на базе x64:

Windows10.0-KB3194798-x64.msu

После применения этого обновления для системы безопасности необходимо перезапустить систему.

Сведения об удалении

Чтобы удалить обновление, установленное приложением WUSA, используйте переключатель установки /Uninstall или щелкните панель управления,выберите «Система и безопасность» и щелкните «Обновление Windows». В области «См. также» щелкните «Установленные обновления» и выберите в списке обновления.

Сведения о файлах

Проверка ключа реестра

Обратите внимание, что это обновление не добавляет реестр для проверки его установки.

Проверка подлинности

Элемент определяет параметры конфигурации для модуля IIS 7 проверка подлинности Windows. Вы можете использовать проверка подлинности Windows, когда сервер IIS 7 работает в корпоративной сети, которая использует удостоверения домена службы Microsoft Active Directory или другие учетные записи Windows для идентификации пользователей. Поэтому вы можете использовать проверка подлинности Windows, является ли ваш сервер членом домена Active Directory.

проверка подлинности Windows (прежнее название — NTLM, а также проверка подлинности Windows NT Challenge/Response) — это безопасная форма проверки подлинности, так как имя пользователя и пароль хэшируются перед отправкой по сети. При включении проверка подлинности Windows клиентский браузер отправляет строго хэшированную версию пароля в криптографический обмен с веб-сервером.

проверка подлинности Windows поддерживает два протокола проверки подлинности, Kerberos и NTLM, которые определены в элементе . При установке и включении проверка подлинности Windows в IIS 7 по умолчанию используется протокол Kerberos. Элемент также может содержать атрибут useKernelMode , который указывает, следует ли использовать функцию проверки подлинности в режиме ядра, которая является новой для Windows Server 2008.

проверка подлинности Windows лучше всего подходит для среды интрасети по следующим причинам:

- Клиентские компьютеры и веб-серверы находятся в одном домене.

- Администраторы могут убедиться, что каждый клиентский браузер является интернет-браузером Обозреватель 2.0 или более поздней версии.

- Прокси-подключения HTTP, которые не поддерживаются NTLM, не требуются.

- Kerberos версии 5 требует подключения к Active Directory, что невозможно в интернет-среде.

Новые возможности в IIS 7.5

Совместимость

| Версия | Примечания |

|---|---|

| IIS 10.0 | Элемент не был изменен в IIS 10.0. |

| IIS 8,5 | Элемент не был изменен в IIS 8.5. |

| IIS 8,0 | Элемент не был изменен в IIS 8.0. |

| IIS 7,5 | Элемент был добавлен в IIS 7.5. |

| IIS 7.0 | Элемент появился в IIS 7.0. |

| IIS 6,0 | Элемент заменяет части свойств метабазы AuthType и AuthFlags IIS 6.0. |

Настройка

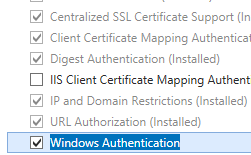

Установка служб IIS 7 и более поздних версий по умолчанию не включает службу проверка подлинности Windows роли. Чтобы использовать проверка подлинности Windows в IIS, необходимо установить службу ролей, отключить анонимную проверку подлинности для веб-сайта или приложения, а затем включить проверка подлинности Windows для сайта или приложения.

После установки службы ролей IIS 7 фиксирует следующие параметры конфигурации в файле ApplicationHost.config.

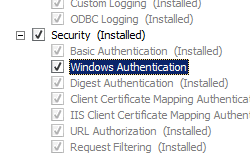

Windows Server 2012 или Windows Server 2012 R2

- На панели задач щелкните Диспетчер сервера.

- В диспетчер сервера откройте меню Управление и выберите пункт Добавить роли и компоненты.

- В мастере добавления ролей и компонентов нажмите кнопку Далее. Выберите тип установки и нажмите кнопку Далее. Выберите целевой сервер и нажмите кнопку Далее.

- На странице Роли сервера разверните узел Веб-сервер (IIS),Веб-сервер, Безопасность, а затем выберите Проверка подлинности Windows. Щелкните Далее.

. - На странице Выбор компонентов нажмите кнопку Далее.

- На странице Подтверждение выбранных элементов для установки нажмите кнопку Установить.

- На странице Результаты нажмите кнопку Закрыть.

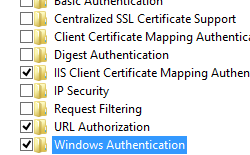

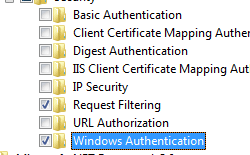

Windows 8 или Windows 8.1

- На начальном экране переместите указатель в левый нижний угол, щелкните правой кнопкой мыши кнопку Пуск и выберите панель управления.

- В панель управления выберите Программы и компоненты, а затем — Включить или отключить компоненты Windows.

- Разверните узел Службы IIS, Веб-службы, Безопасность, а затем выберите Проверка подлинности Windows.

- Нажмите кнопку ОК.

- Щелкните Закрыть.

Windows Server 2008 или Windows Server 2008 R2

- На панели задач нажмите кнопку Пуск, выберите Администрирование, а затем диспетчер сервера.

- В области иерархии диспетчер сервера разверните узел Роли и выберите Веб-сервер (IIS).

- На панели Веб-сервер (IIS) прокрутите страницу до раздела Службы ролей и щелкните Добавить службы ролей.

- На странице Выбор служб ролеймастера добавления служб ролей выберите Проверка подлинности Windows и нажмите кнопку Далее.

- На странице Подтверждение выбранных элементов для установки нажмите кнопку Установить.

- На странице Результаты нажмите кнопку Закрыть.

Windows Vista или Windows 7

- На панели задач нажмите кнопку Пуск, а затем панель управления.

- В панель управления выберите Программы и компоненты, а затем — Включить или отключить компоненты Windows.

- Разверните узел Службы IIS, затем Службы Интернета и Безопасность.

- Выберите Проверка подлинности Windows и нажмите кнопку ОК.

Инструкции

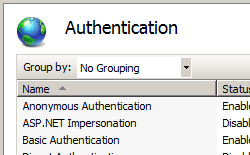

Включение проверка подлинности Windows для веб-сайта, веб-приложения или веб-службы

- Откройте диспетчер служб IIS:

- Если вы используете Windows Server 2012 или Windows Server 2012 R2:

- На панели задач щелкните диспетчер сервера, выберите Сервис, а затем диспетчер служб IIS.

- Если вы используете Windows 8 или Windows 8.1:

- Удерживая нажатой клавишу Windows, нажмите букву X и щелкните панель управления.

- Щелкните Администрирование, а затем дважды щелкните Диспетчер служб IIS.

- Если вы используете Windows Server 2008 или Windows Server 2008 R2:

- На панели задач нажмите кнопку Пуск, наведите указатель на пункт Администрирование, а затем выберите Пункт Диспетчер служб IIS.

- Если вы используете Windows Vista или Windows 7:

- На панели задач нажмите кнопку Пуск, а затем панель управления.

- Дважды щелкните Администрирование, а затем дважды щелкните Диспетчер служб IIS.

- Если вы используете Windows Server 2012 или Windows Server 2012 R2:

- В области Подключения разверните имя сервера, узел Сайты, а затем сайт, приложение или веб-службу, для которых требуется включить проверка подлинности Windows.

- Прокрутите страницу до раздела Безопасность на панели Главная , а затем дважды щелкните Проверка подлинности.

- В области Проверка подлинности выберите Проверка подлинности Windows и нажмите кнопку Включить в области Действия .

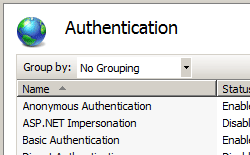

Включение расширенной защиты для проверка подлинности Windows

- Откройте диспетчер служб IIS:

- Если вы используете Windows Server 2012 или Windows Server 2012 R2:

- На панели задач щелкните диспетчер сервера, выберите Сервис, а затем диспетчер служб IIS.

- Если вы используете Windows 8 или Windows 8.1:

- Удерживая нажатой клавишу Windows, нажмите букву X и щелкните панель управления.

- Щелкните Администрирование, а затем дважды щелкните Диспетчер служб IIS.

- Если вы используете Windows Server 2008 или Windows Server 2008 R2:

- На панели задач нажмите кнопку Пуск, наведите указатель на пункт Администрирование, а затем выберите Пункт Диспетчер служб IIS.

- Если вы используете Windows Vista или Windows 7:

- На панели задач нажмите кнопку Пуск, а затем панель управления.

- Дважды щелкните элемент Администрирование, а затем дважды щелкните диспетчер служб IIS.

- Если вы используете Windows Server 2012 или Windows Server 2012 R2:

- В области Подключения разверните имя сервера, узел Сайты, а затем сайт, приложение или веб-службу, для которых требуется включить расширенную защиту для проверка подлинности Windows.

- Прокрутите страницу до раздела Безопасность на панели Главная и дважды щелкните элемент Проверка подлинности.

- В области Проверка подлинности выберите Проверка подлинности Windows.

- Нажмите кнопку Включить в области Действия .

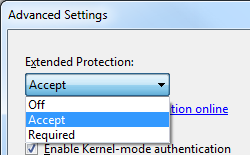

- Щелкните Дополнительные параметры в области Действия .

- Когда откроется диалоговое окно Дополнительные параметры , выберите один из следующих параметров в раскрывающемся меню Расширенная защита :

- Выберите Принять , если вы хотите включить расширенную защиту, обеспечивая при этом поддержку нижнего уровня для клиентов, которые не поддерживают расширенную защиту.

- Выберите Обязательно, если вы хотите включить расширенную защиту без поддержки нижнего уровня.

- Нажмите кнопку ОК , чтобы закрыть диалоговое окно Дополнительные параметры .

Параметр Configuration

Элемент можно настроить на уровне сайта, приложения или виртуального каталога в файле ApplicationHost.config.

Атрибуты

| Атрибут | Описание |

|---|---|

| authPersistNonNTLM | Необязательный атрибут типа Boolean . |

Указывает, будут ли службы IIS автоматически повторно выполнять проверку подлинности по каждому запросу, отличному от NTLM (например, Kerberos), даже при одном подключении. Значение False включает несколько аутентификаций для одних и того же подключения.

Примечание: Значение true означает, что клиент будет проходить проверку подлинности только один раз при том же подключении. СЛУЖБЫ IIS кэшируют маркер или билет на сервере для сеанса TCP, который остается установленным.

Установка для этого флага значения true указывает, что проверка подлинности сохраняется только для одного запроса к подключению. СЛУЖБЫ IIS сбрасывают проверку подлинности в конце каждого запроса и принудительно выполняет повторную проверку подлинности при следующем запросе сеанса.

Указывает, включена ли проверка подлинности Windows.

Указывает, выполняется ли проверка подлинности Windows в режиме ядра. Значение True указывает, что проверка подлинности Windows использует режим ядра.

Проверка подлинности в режиме ядра может повысить производительность проверки подлинности и предотвратить проблемы с проверкой подлинности в пулах приложений, настроенных для использования пользовательского удостоверения.

Рекомендуется не отключать этот параметр, если используется проверка подлинности Kerberos и имеется настраиваемое удостоверение в пуле приложений.

Дочерние элементы

| Элемент | Описание |

|---|---|

| extendedProtection | Необязательный элемент. |

Задает параметры расширенной защиты для проверка подлинности Windows.

Образец конфигурации

Следующий элемент по умолчанию настраивается в корневом файле ApplicationHost.config в IIS 7.0 и по умолчанию отключает проверка подлинности Windows. Он также определяет два поставщика проверка подлинности Windows для IIS 7.0.

В следующем примере включается проверка подлинности Windows и отключается анонимная проверка подлинности для веб-сайта Contoso.

Пример кода

В следующих примерах отключается анонимная проверка подлинности для сайта Contoso, а затем включается проверка подлинности Windows для сайта.

AppCmd.exe

appcmd.exe set config "Contoso" -section:system.webServer/security/authentication/anonymousAuthentication /enabled:"False" /commit:apphost appcmd.exe set config "Contoso" -section:system.webServer/security/authentication/windowsAuthentication /enabled:"True" /commit:apphost При использовании AppCmd.exe для настройки этих параметров для параметра apphost фиксации необходимо задать значение . Это зафиксирует параметры конфигурации в соответствующем разделе расположения в файле ApplicationHost.config.

C#

using System; using System.Text; using Microsoft.Web.Administration; internal static class Sample < private static void Main() < using(ServerManager serverManager = new ServerManager()) < Configuration config = serverManager.GetApplicationHostConfiguration(); ConfigurationSection anonymousAuthenticationSection = config.GetSection("system.webServer/security/authentication/anonymousAuthentication", "Contoso"); anonymousAuthenticationSection["enabled"] = false; ConfigurationSection windowsAuthenticationSection = config.GetSection("system.webServer/security/authentication/windowsAuthentication", "Contoso"); windowsAuthenticationSection["enabled"] = true; serverManager.CommitChanges(); >> > VB.NET

Imports System Imports System.Text Imports Microsoft.Web.Administration Module Sample Sub Main() Dim serverManager As ServerManager = New ServerManager Dim config As Configuration = serverManager.GetApplicationHostConfiguration Dim anonymousAuthenticationSection As ConfigurationSection = config.GetSection("system.webServer/security/authentication/anonymousAuthentication", "Contoso") anonymousAuthenticationSection("enabled") = False Dim windowsAuthenticationSection As ConfigurationSection = config.GetSection("system.webServer/security/authentication/windowsAuthentication", "Contoso") windowsAuthenticationSection("enabled") = True serverManager.CommitChanges() End Sub End Module JavaScript

var adminManager = new ActiveXObject('Microsoft.ApplicationHost.WritableAdminManager'); adminManager.CommitPath = "MACHINE/WEBROOT/APPHOST"; var anonymousAuthenticationSection = adminManager.GetAdminSection("system.webServer/security/authentication/anonymousAuthentication", "MACHINE/WEBROOT/APPHOST/Contoso"); anonymousAuthenticationSection.Properties.Item("enabled").Value = false; var windowsAuthenticationSection = adminManager.GetAdminSection("system.webServer/security/authentication/windowsAuthentication", "MACHINE/WEBROOT/APPHOST/Contoso"); windowsAuthenticationSection.Properties.Item("enabled").Value = true; adminManager.CommitChanges(); VBScript

Set adminManager = CreateObject("Microsoft.ApplicationHost.WritableAdminManager") adminManager.CommitPath = "MACHINE/WEBROOT/APPHOST" Set anonymousAuthenticationSection = adminManager.GetAdminSection("system.webServer/security/authentication/anonymousAuthentication", "MACHINE/WEBROOT/APPHOST/Contoso") anonymousAuthenticationSection.Properties.Item("enabled").Value = False Set windowsAuthenticationSection = adminManager.GetAdminSection("system.webServer/security/authentication/windowsAuthentication", "MACHINE/WEBROOT/APPHOST/Contoso") windowsAuthenticationSection.Properties.Item("enabled").Value = True adminManager.CommitChanges() Обратная связь

Были ли сведения на этой странице полезными?