Как узнать IP-адрес устройства: 5 способов определить тип и модель

Здравствуйте, дорогие читатели! Сегодня я хочу рассказать вам о том, как узнать IP-адрес устройства, которое вы используете для связи с интернетом. IP-адрес — это уникальный идентификатор вашего компьютера или другого устройства в сети, который позволяет ему общаться с другими устройствами и серверами. IP-адрес состоит из четырех чисел от 0 до 255, разделенных точками, например 192.168.1.1.

IP-адреса могут быть разных типов: IPv4 или IPv6. IPv4 используется больше, но она старше и имеет ограниченное количество адресов (около 4 миллиардов). IPv6 используется новше и имеет больше адресов (около 340 звездочек). В настоящее время все более распространенные сети используют IPv6.

Чтобы узнать IP-адрес вашего устройства, вы можете использовать разные способы:

- Просмотрите настройки вашего устройства в операционной системе или приложении для подключения к интернету. Обычно вы найдете эту информацию в разделе “Сеть” или “Интернет”. Там вы увидите ваш IP-адрес и другие параметры вашей сети.

- Используйте онлайн-сервисы для проверки вашего IP-адреса, например https://www.whatismyip.com/ или https://www.iplocation.net/ . Вы просто введете свой адрес в поисковую строку и получите результат.

- Используйте командную строку на вашем компьютере или другом устройстве. Для этого откройте командную строку и введите команду ipconfig /all. Вы увидите список всех подключенных к сети устройств и их IP-адреса.

Как найти IP-адрес любого устройства, MAC-адрес и другие параметры сетевого соединения

Каждое подключенное к сети устройство (ноутбуки, планшеты, настольные компьютера, смартфоны и т.д.) имеет свой IP-адрес в сети и универсальный MAC-адрес. Очень часто, по каким-то причинам вам нужно знать свой MAC-адрес, или IP- адрес. В сегодняшней статье рассмотрим как найти IP и MAC адрес в устройствах Windows 10, 8.1, 8, 7, Mac OS X, IPhone, IPad, Android, Linux.

Windows 10

В Windows 10 IP и Mac -адрес можно найти быстрее чем в других версиях операционных систем. В области уведомлений нужно нажать на значок Wi Fi, или интернет, затем выберите “Сетевые параметры”

В появившемся окне выбираем “Дополнительные параметры”. В данное меню можно зайти также через “Пуск” => Параметры => Сеть и интернет => Wi Fi или Ethernet.

Прокрутите вниз и увидите все нужные сетевые параметры

Windows 7, 8, 8.1, 10

Во всех версиях Windows сетевые параметры можно найти через панель управления (панель управления обычно в меню Пуск, если нет – можно найти через поиск, или нажав на пуск правой клавишей мыши и выбрав из списка).

В панели управления выбираем “Просмотр состояния сети и задач” (в пункте Сети и Интернет) => с левой стороны “Изменение параметров адаптера” => двойным щелчком левой клавиши мыши откройте нужное вам подключение => нажмите “Сведения” => здесь будут все необходимые вам сетевые параметры

Также во всех версиях Windows, чтобы узнать сетевые параметры – достаточно ввести в командную строку: IPCONFIG

Mac OS X

Самый простой и быстрый способ узнать сетевые параметры в Mac: удерживая кнопку “Опции” открыть меню Wi Fi в строке меню в верхней части экрана, и в списке в самом низу увидите IP, Mac-адрес,и т.д.

Второй способ: зайти в меню Apple и выбрать “Системные настройки”

Откройте “Сеть” и выберите свое сетевое подключение, потом выбираем “Дополнительно” и смотрим по вкладкам нужную вам сетевую информацию.

IPhone и IPad

Чтобы найти IP-адрес и другие сетевые параметры в IPhone и IPad – нужно зайти в “Настройки” => Сети Wi Fi => возле вашей сети нажмите стрелку

Чтобы узнать Mac (физический адрес) в IPhone и IPad – в тех же настройках заходим в “Основные” => О телефоне

Android

В Android IP и Mac-адрес можно посмотреть в настройках:

заходим в “Настройки”, можно зайти через меню или опустить шторку и выбрать шестеренку

Теперь открываем “Сети” => Wi Fi => выбираем “Дополнительно”

Опускаемся в самый низ, где написан IP-адрес и Mac-адрес

Linux

Эта информация доступна из области уведомления, нажмите на значок “Сети” (две стрелочки рядом) и выберите “Информация соединения”. Здесь будет вся информация: IP-адрес, Mac-адрес и т.д.

также все сетевые параметры можно узнать введя Ifconfig в терминале.

Во всех устройствах процесс поиска сетевых параметров похож, то есть нужно идти в настройки, сеть и т.д. Если есть дополнения, или знаете способы проще – пишите комментарии! Удачи Вам ��

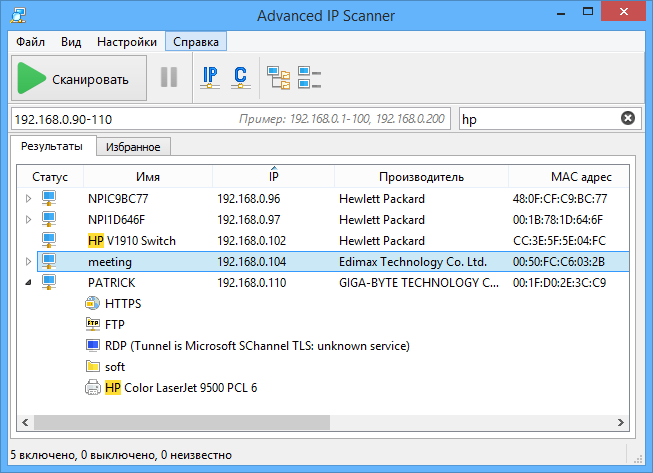

Просканируйте сеть за считанные секунды

Надежный и бесплатный сетевой сканер для анализа локальных сетей. Программа сканирует все устройства в сети, предоставляет доступ к общим папкам и FTP-серверам, дает возможность удаленно управлять компьютерами (через RDP и Radmin), и даже может удаленно выключать их. Advanced IP Scanner не требует установки и имеет простой дружелюбный интерфейс. Эта программа должна присутствовать в арсенале каждого системного администратора.

Возможности программы

Удобный доступ к сетевым папкам

Удаленный доступ через RDP и Radmin

Определение MAC адресов

Удаленное включение и выключение компьютеров

Быстрый запуск — не требует установки

Обнаружение сетевых устройств

Сканирование сети с построением списка устройств и их свойств, таких как перечень сетевых интерфейсов, с последующим снятием данных в системах мониторинга, если не вникать в происходящее, может показаться особой, компьютерной, магией. Как же это работает — под катом.

Disclaimer

Автор не имеет профильного образования, связанного с администрированием сетей, поэтому наверняка имеются неточности и упомянуто не всё, что можно.

Обнаружение

Для обнаружения устройства, т.е. определения есть ли на выбранном ip-адресе что-либо, можно применить следующие методы:

- ping сканирование

Как ни странно, это самый простой и распространенный способ. - Проверка открытых TCP-портов

Если на устройстве отключен ответ на ping, то можно попробовать установить соединение по какому-либо TCP-порту. В виду того, что портов много и проверка каждого занимает значительное время, обычно проверяются только самые распространенные, напр. 80 или 443, используемые для веб-интерфейса устройства. - Проверка работы UDP служб

UDP протокол не отправляет подтверждения о получении запроса и поэтому в общем виде сканирование UDP-портов невозможно. Однако можно попробовать опросить службы, прослушивающие UDP-порт и отправляющие ответ на запрос, напр. SNMP (порт 161) или IPMI (порт 623). В случае, если получен ответ, отличный от таймаута, то устройство обнаружено. - ARP сканирование

Помимо обычных ICMP запросов, которые используют утилиты ping, для устройств в том же широковещательном L2-домене можно воспользоваться более быстрым arping: по диапазону ip-адресов рассылаются широковещательные ARP пакеты вида «компьютер с IP-адресом XXX, сообщите свой MAC-адрес компьютеру с МАС-адресом запросившего», и если ответ получен, то устройство считается обнаруженным. - CDP/LLDP

Если в сети используется протокол LLDP (или аналог CDP), то устройства могут собирать сведения о своих соседях, которые можно считать обнаруженными. Эти данные доступны по SNMP.

Сбор сведений

После того, как устройство обнаружено, можно переходить к сбору сведений о нем.

Используя ARP протокол, по ip можно получить MAC-адрес, а по нему вероятного производителя (часть оборудования допускает смену адреса, так что метод не очень надежен). Далее можно воспользоваться утилитой nmap, которая сканируя открытые порты, сверяется со своей базой отпечатков и делает предположение об используемой операционной системе, её версии и типе устройства.

Получение типа устройства и используемой ОС при помощи nmap

nmap -O -v 192.168.0.1 Starting Nmap 7.60 ( https://nmap.org ) at 2018-03-04 01:17 RTZ 2 (ceia) Initiating ARP Ping Scan at 01:17 Scanning 192.168.0.1 [1 port] Completed ARP Ping Scan at 01:17, 0.70s elapsed (1 total hosts) Initiating Parallel DNS resolution of 1 host. at 01:17 Completed Parallel DNS resolution of 1 host. at 01:17, 0.00s elapsed Initiating SYN Stealth Scan at 01:17 Scanning 192.168.0.1 [1000 ports] Discovered open port 80/tcp on 192.168.0.1 Discovered open port 49152/tcp on 192.168.0.1 Discovered open port 1900/tcp on 192.168.0.1 Completed SYN Stealth Scan at 01:17, 0.13s elapsed (1000 total ports) Initiating OS detection (try #1) against 192.168.0.1 Retrying OS detection (try #2) against 192.168.0.1 WARNING: OS didn't match until try #2 Nmap scan report for 192.168.0.1 Host is up (0.00s latency). Not shown: 997 closed ports PORT STATE SERVICE 80/tcp open http 1900/tcp open upnp 49152/tcp open unknown MAC Address: A0:F3:C1:35:21:58 (Tp-link Technologies) Device type: WAP Running: Linux 2.4.X OS CPE: cpe:/o:linux:linux_kernel:2.4.36 OS details: DD-WRT v24-sp1 (Linux 2.4.36) Network Distance: 1 hopЧтобы получить более подробные сведения по устройству потребуется один из следующих способов:

-

SNMP

Протокол SNMP почти всегда поддерживаем маршрутизаторами и коммутаторами; имеется в Windows (соответствующая служба по умолчанию отключена); для Linux требуется установка демона snmpd. По всей видимости последняя третья версия достаточно сложна в реализации, поэтому предыдущая версия 2с до сих пор актуальна, хотя и не рекомендуема из-за отсутсвия шифрования при передаче данных. Протолок работает на 161 UDP-порту устройства.

Для работы с SNMP можно использовать пакет утилит Net-SNMP. Чтобы получить, к примеру, описание устройства, надо указать версию протокола, пароль на чтение (community read, по умолчанию public) и адрес, в нотации SNMP называемый OID (object identificator) и состоящий из чисел и точек. Все адреса устройства можно представить в виде дерева, где адреса отсортированы в лексикографическом порядке. Протокол позволяет запросить текущее значение по адресу, а также адреса следующие за текущим.

Получение описания устройства при помощи snmpget

snmpget -v 2c -c public 192.168.0.102 1.3.6.1.2.1.1.1.0 SNMPv2-MIB::sysDescr.0 = STRING: Linux debian 3.16.0-4-586 #1 Debian 3.16.43-2+deb8u2 (2017-06-26) i686 Стандартный набор адресов весьма ограничен и содержит описание устройства, контакты, расположение и время работы (uptime). Остальные адреса зависят от производителя устройства и могут быть получены сканированием, например, утилитой snmpwalk. К счастью, Linux и Windows имеют типовые адреса для сетевых интерфейсов и загруженности процессоров/памяти, поэтому для них лишь знать (или уметь определить) используемую операционную систему.

Получение описания дисков Linux при помощи snmpwalk

snmpwalk -v 2c -c public 192.168.0.102 1.3.6.1.4.1.2021.9.1.2 UCD-SNMP-MIB::dskPath.1 = STRING: / UCD-SNMP-MIB::dskPath.2 = STRING: /var UCD-SNMP-MIB::dskPath.3 = STRING: / UCD-SNMP-MIB::dskPath.4 = STRING: /run UCD-SNMP-MIB::dskPath.5 = STRING: /dev/shm UCD-SNMP-MIB::dskPath.6 = STRING: /run/lock UCD-SNMP-MIB::dskPath.7 = STRING: /sys/fs/cgroupПолучение описания дисков Windows при помощи snmpwalk

snmpwalk -v 2c -c public localhost 1.3.6.1.2.1.25.2.3.1.3 HOST-RESOURCES-MIB::hrStorageDescr.1 = STRING: C:\ Label: Serial Number a65ceb77 HOST-RESOURCES-MIB::hrStorageDescr.2 = STRING: D:\ Label: Serial Number ded9f83e HOST-RESOURCES-MIB::hrStorageDescr.3 = STRING: E:\ Label: Serial Number 8e764a1 HOST-RESOURCES-MIB::hrStorageDescr.4 = STRING: I:\ HOST-RESOURCES-MIB::hrStorageDescr.5 = STRING: Virtual Memory HOST-RESOURCES-MIB::hrStorageDescr.6 = STRING: Physical MemoryДанные можно запрашивать, разумеется, только с Windows машин.

Получение информации об оперативной памяти в PowerShell

Get-WmiObject win32_OperatingSystem |%KB`nFree Physical Memory : KB`nTotal Virtual Memory : KB`nFree Virtual Memory : KB" -f $_.totalvisiblememorysize, $_.freephysicalmemory, $_.totalvirtualmemorysize, $_.freevirtualmemory> Total Physical Memory: 2882040KB Free Physical Memory : 612912KB Total Virtual Memory : 5762364KB Free Virtual Memory : 1778140KBТакже имеется консольная утилита wmic и ее Linux-порт

Получение производителя устройства при помощи wmic

wmic /USER:admin /PASSWORD:mypassword /NODE:"192.168.0.100" computersystem get Manufacturer Manufacturer Gigabyte Technology Co., Ltd.Получение информации о CPU по SSH

cat /proc/cpuinfo processor : 0 Processor : AArch64 Processor rev 4 (aarch64) Hardware : sun50iw1p1 BogoMIPS : 48.00 Features : fp asimd evtstrm aes pmull sha1 sha2 crc32 cpuid CPU implementer : 0x41 CPU architecture: 8 CPU variant : 0x0 CPU part : 0xd03 CPU revision : 4 processor : 1 . Как это работает на примере Zabbix

Как известно Zabbix может самостоятельно обнаруживать новые устройства в сети и автоматически опрашивать некоторые их параметры. Называется это — Low Level Discovery.

Обнаружение устройств задается правилами сетевого обнаружения, которые комбинируют перечисленные ранее методы обнаружения, определяют доступно ли устройство и какой шаблон к нему применить (обычно исследуется описание устройства). Шаблон содержит список свойств, которые можно получить с устройства, а также правила для обнаружения и создания новых, выполняемые по таймеру.

В случае с SNMP такое правило может выглядеть примерно так: перебрать все дочерние элементы узла 1.3.6.1.2.1.2.2.1.8 (правило обнаружения) и для каждого найденного элемента (число, помещаемое в ) добавить новые метрики, задаваемые через прототипы элементов данных, 1.3.6.1.2.1.2.2.1.10. и 1.3.6.1.2.1.2.2.1.16. , если их еще нет. Подробнее здесь.

В случае агента правило будет выглядеть немного иначе: запросить у агента одно из discovery-свойств, к примеру system.cpu.discovery , получить список процессоров в виде json

и для каждого элемента добавить system.cpu.load[] , если такой метрики еще нет. Стоит отметить, что Zabbix-агент позволяет создавать свои элементы ( UserParameter ), которые могут быть запрошены, и поэтому легко можно реализовать, например, обнаружение файлов и отслеживание их размера в заданной папке. Подробнее здесь.

Заключение

Как видно всё достаточно просто и никакой магии нет. Если вы знаете еще какие-либо способы обнаружения устройств или получения их свойств, то просьба сообщить о них.